Defender Antivirus in Intune

Wenn dein Windows-Gerät bereits erfolgreich in Microsoft Defender for Endpoint onboarded ist, kannst du als Nächstes eine Microsoft Defender Antivirus-Richtlinie in Intune erstellen. Damit steuerst du die wichtigsten Defender-Einstellungen zentral über das Firmenportal.

In diesem Beitrag zeige ich dir Schritt für Schritt, wie du eine erste Antivirus-Richtlinie in Intune anlegst, einer Gerätegruppe zuweist und anschließend prüfst, ob sie sauber auf dem Gerät angekommen ist.

Voraussetzungen

Bevor du mit der Antivirus-Richtlinie startest, sollten diese Punkte bereits erledigt sein:

-

Das Gerät ist Microsoft Entra joined

-

Das Gerät ist in Intune eingeschrieben

-

Das Gerät ist erfolgreich in Microsoft Defender for Endpoint onboarded

-

Du hast eine Gerätegruppe für die Zuweisung, zum Beispiel INTUNE-Autopilot-Devices

Wenn das Defender-Onboarding noch nicht fertig ist, solltest du zuerst diesen Teil sauber abschließen. Sonst baust du die nächste Schicht auf ein halbfertiges Gerüst, was Microsoft ohnehin schon oft genug für dich übernimmt.

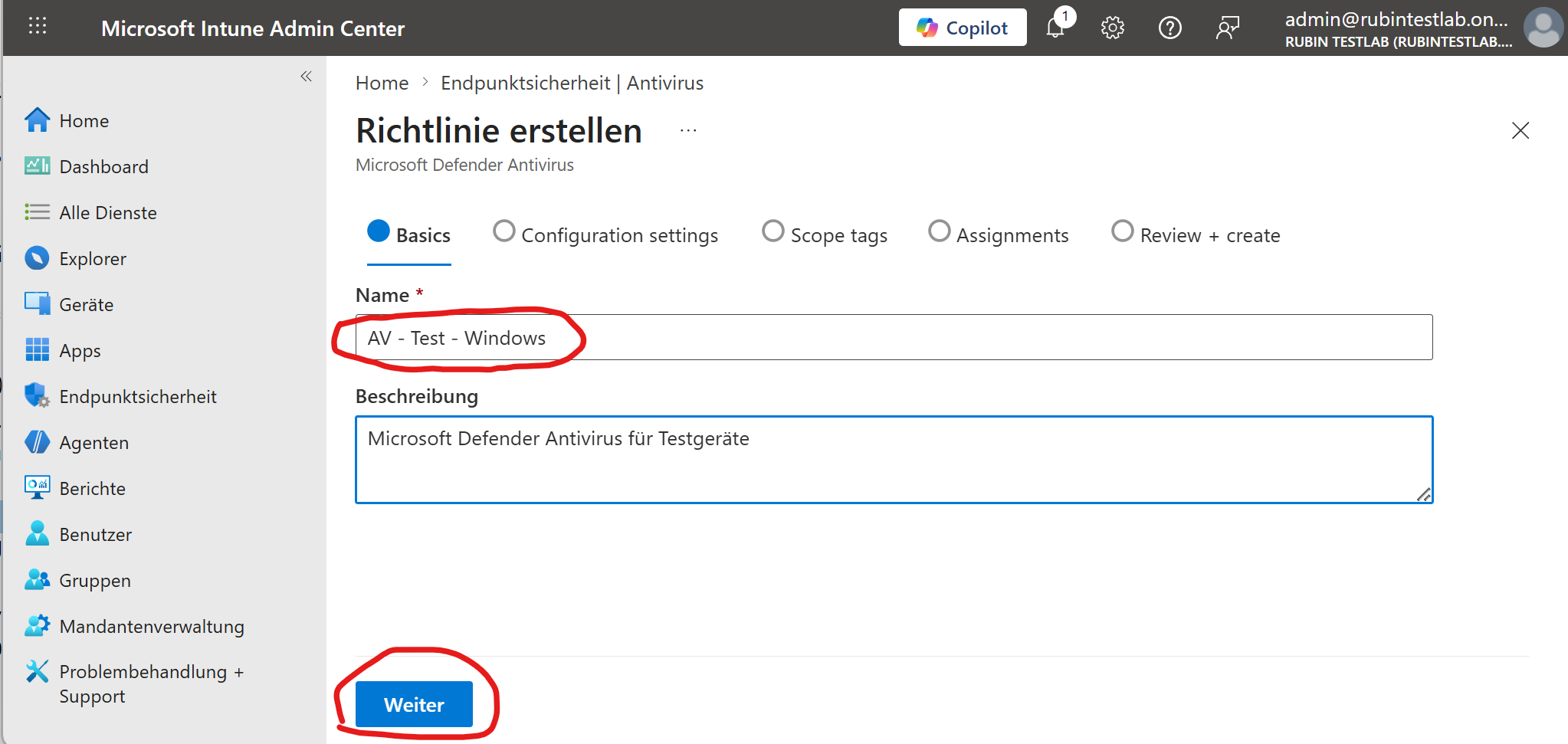

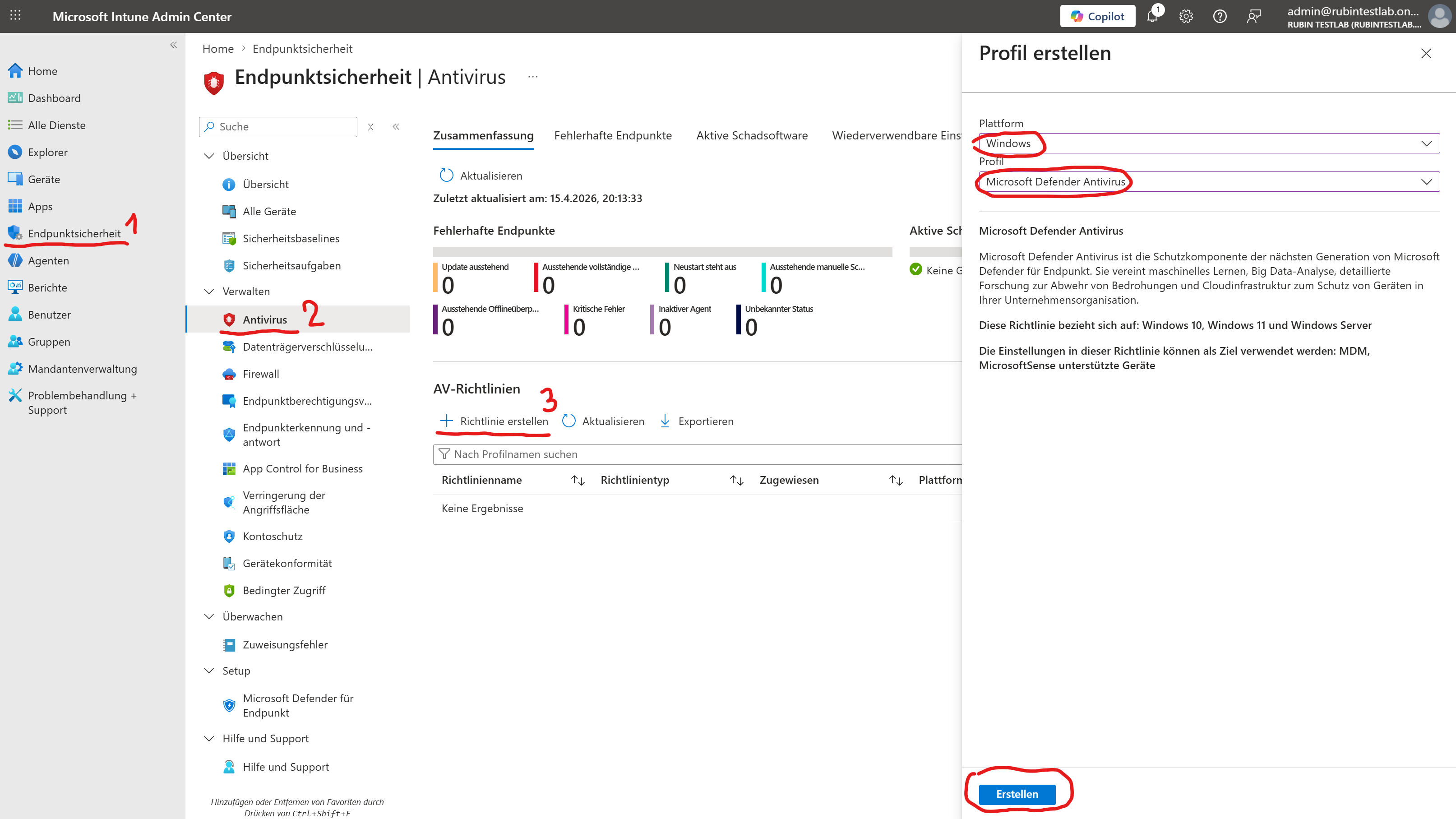

Schritt 1: Antivirus-Profil in Intune anlegen

Öffne zuerst das Microsoft Intune Admin Center und gehe zu:

Endpunktsicherheit → Antivirus → Richtlinie erstellen

Wähle dann:

-

Plattform: Windows

-

Profil: Microsoft Defender Antivirus

Im Bereich Grundlagen trägst du dann Folgendes ein:

-

Name: z.B.

AV - Test - Windows -

Beschreibung:

Microsoft Defender Antivirus für Testgeräte

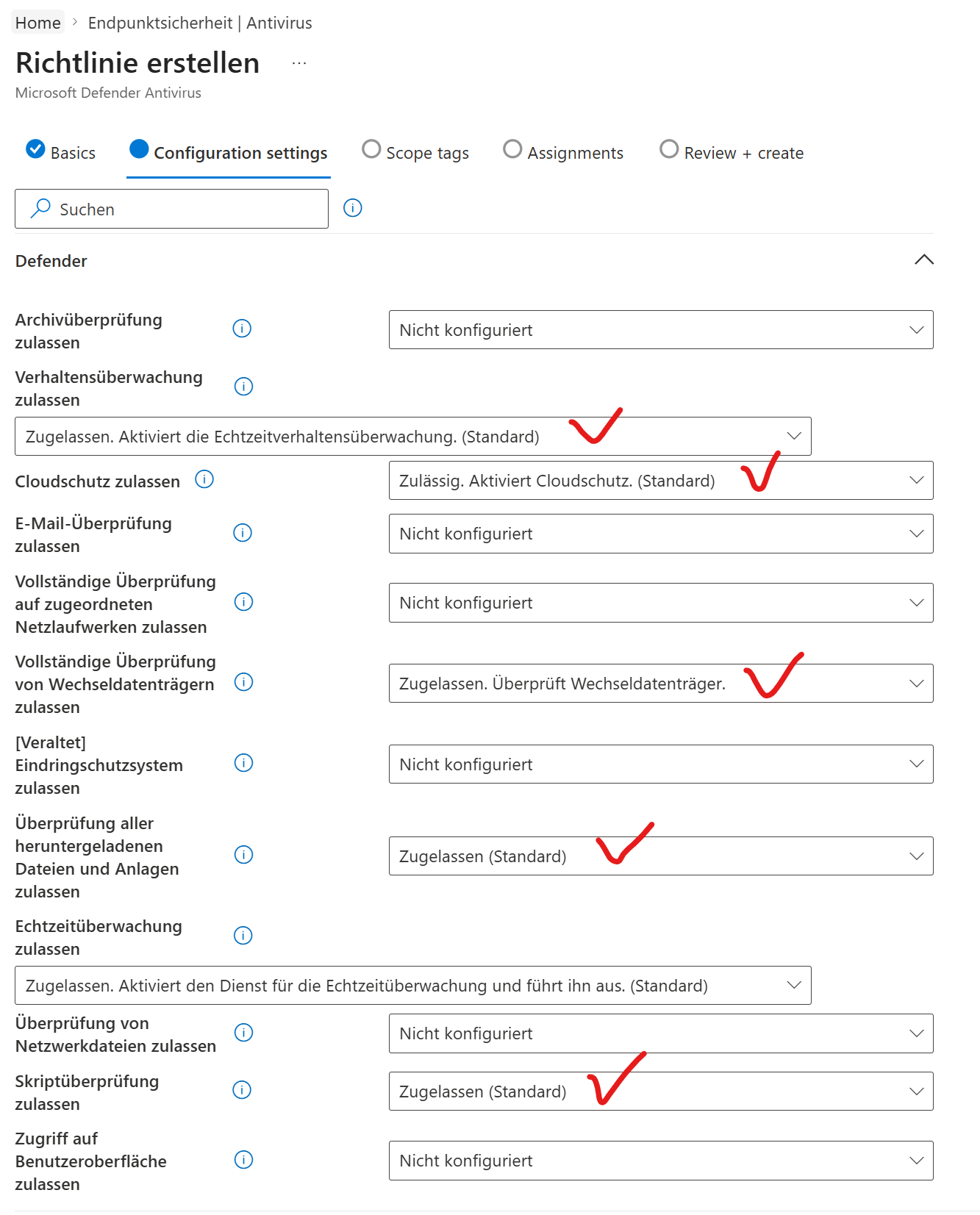

Schritt 2: Wichtige Defender-Einstellungen setzen

Bei den Konfigurationseinstellungen musst du nicht alles anfassen. Für eine erste saubere Test-Richtlinie reicht es, nur die wichtigsten Punkte zu setzen.

Aktiviere diese Einstellungen:

-

Verhaltensüberwachung zulassen

-

Cloudschutz zulassen

-

Vollständige Überprüfung von Wechseldatenträgern zulassen

-

Überprüfung aller heruntergeladenen Dateien und Anlagen zulassen

-

Echtzeitüberwachung zulassen

-

Skriptüberprüfung zulassen

Zusätzlich setzt du:

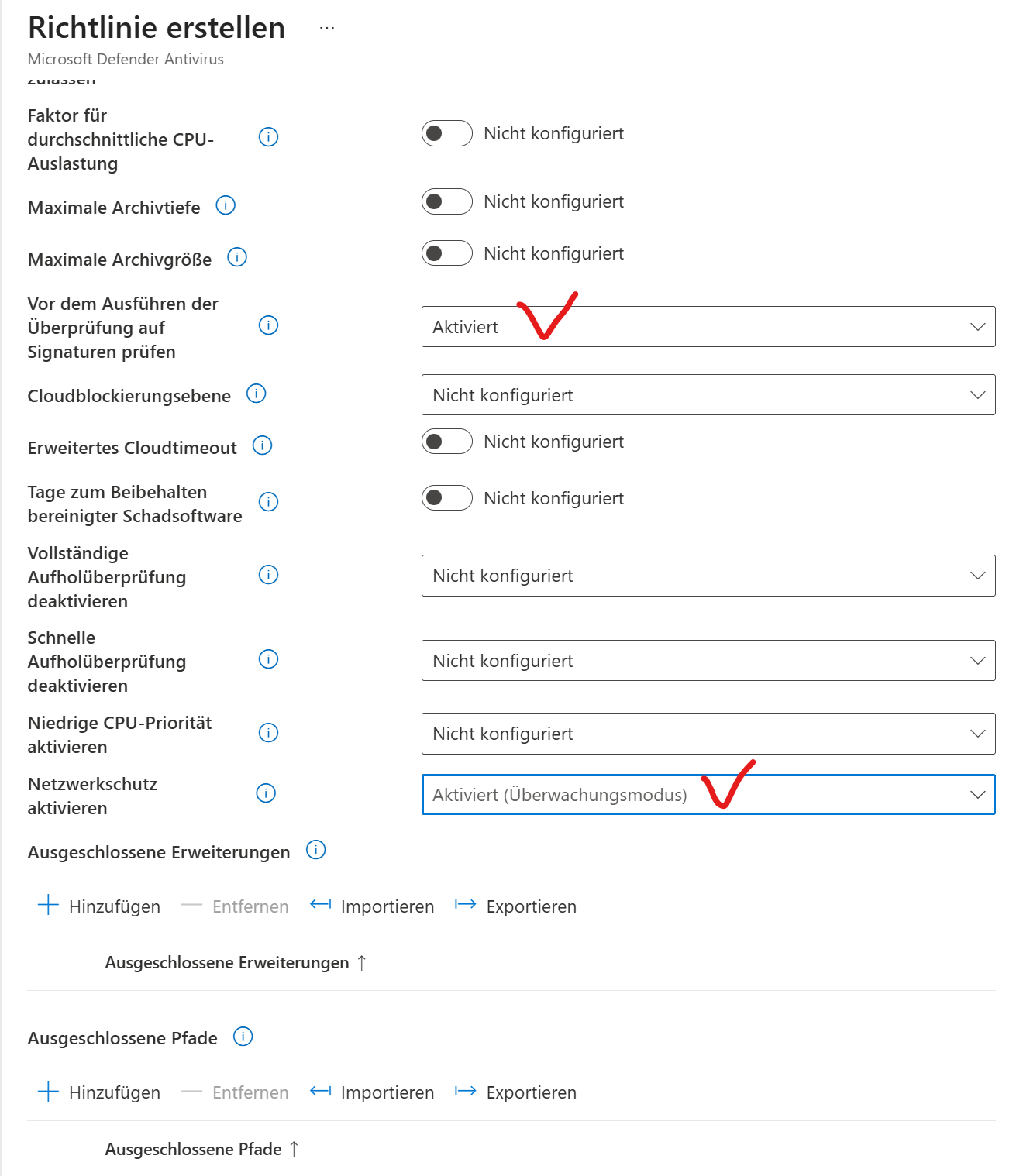

-

Vor dem Ausführen der Überprüfung auf Signaturen prüfen = Aktiviert

-

Netzwerkschutz aktivieren = Aktiviert (Überwachungsmodus)

Für ein Testgerät ist der Überwachungsmodus sinnvoll, weil du damit zunächst nur beobachtest, was Defender blockieren würde, ohne gleich alles hart zu sperren.

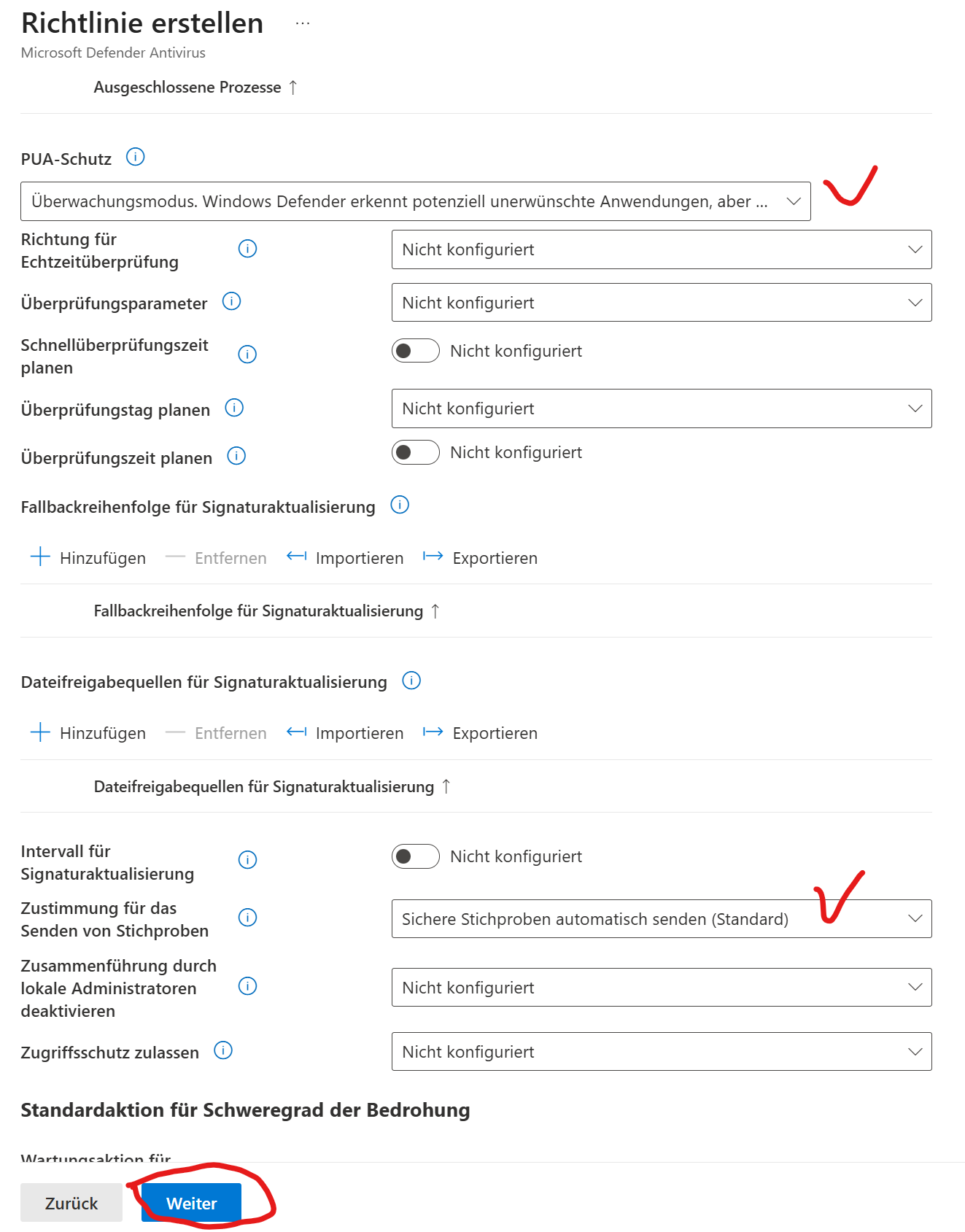

Danach setzt du noch:

-

PUA-Schutz = Überwachungsmodus

-

Zustimmung für das Senden von Stichproben = Sichere Stichproben automatisch senden

Damit erkennt Defender potenziell unerwünschte Anwendungen, reagiert aber im ersten Schritt noch vorsichtig.

Alle anderen Einstellungen kannst du zunächst auf Nicht konfiguriert lassen.

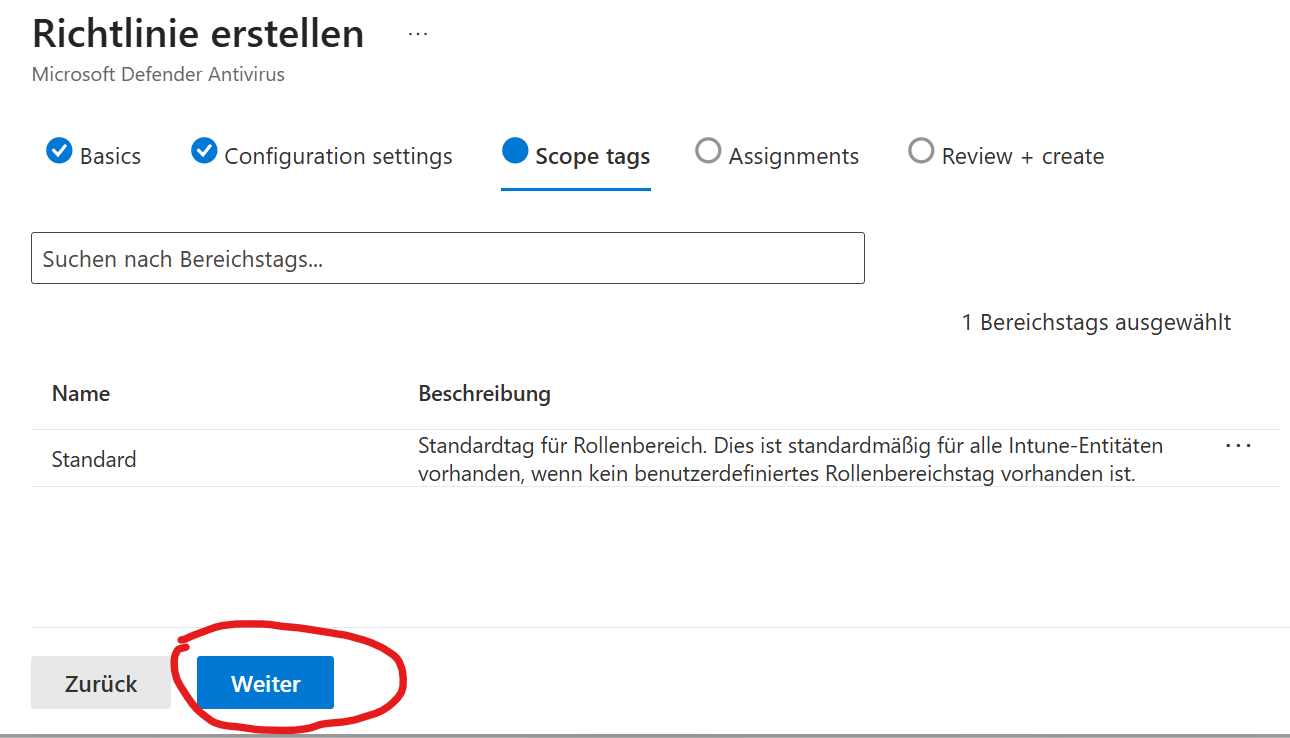

Schritt 3: Scope Tags übernehmen

Im Schritt Scope tags lässt du einfach den Standardwert stehen:

- Bereichstag: Standard

Für ein kleines Testlab reicht das völlig aus.

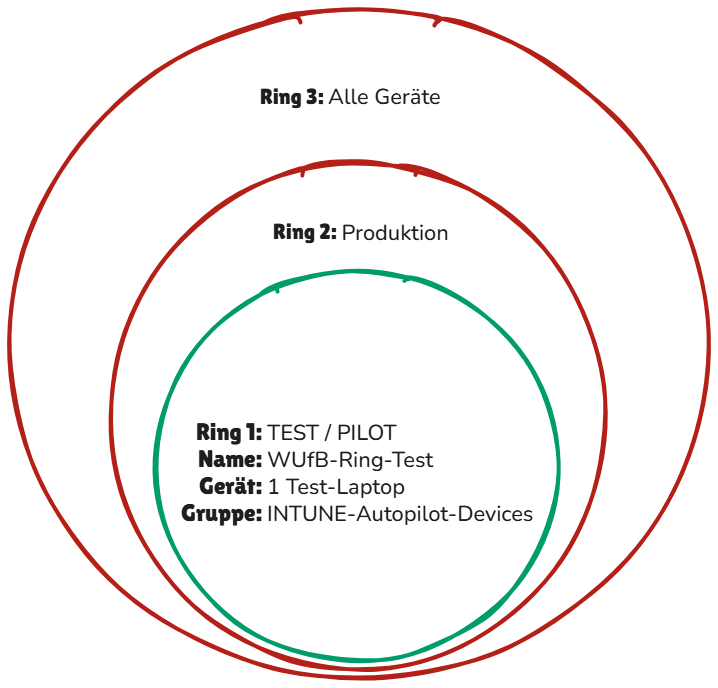

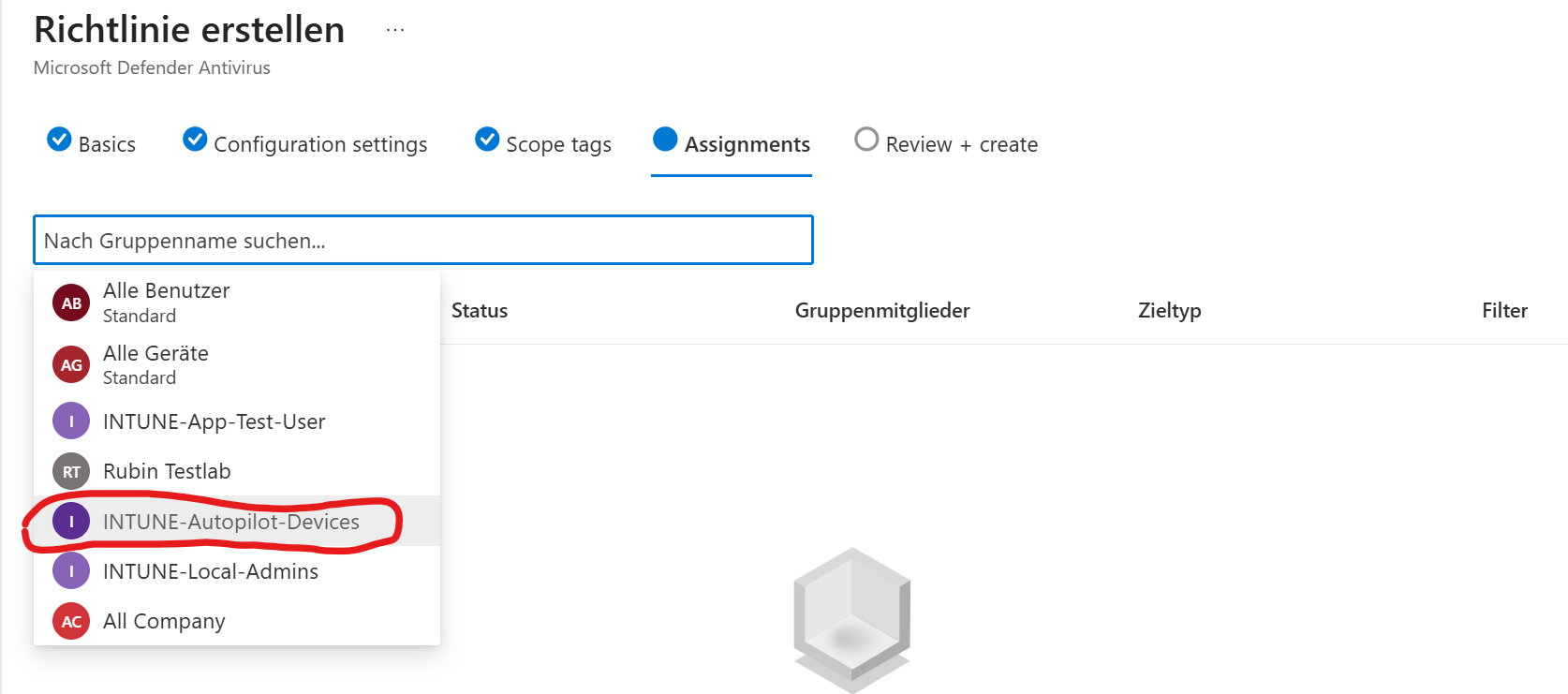

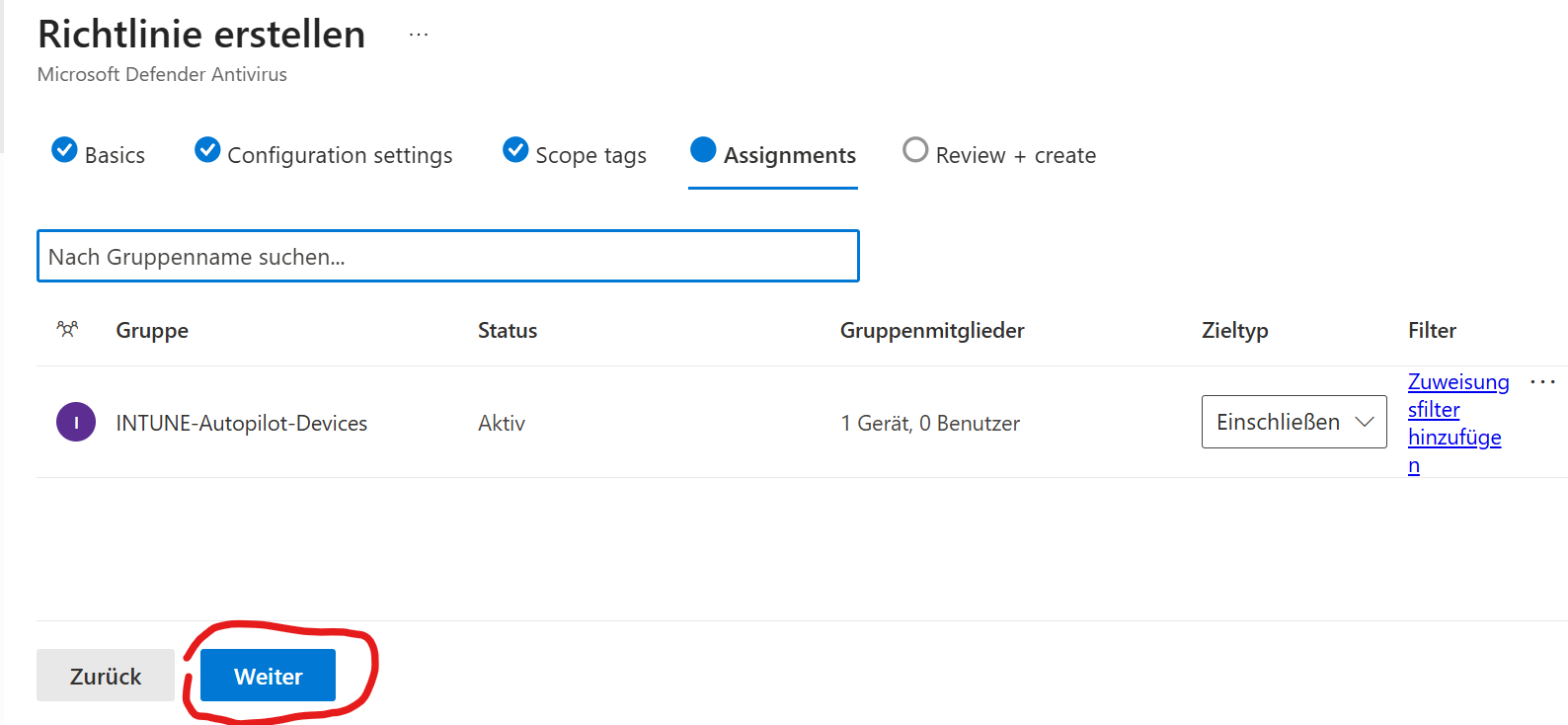

Schritt 4: Richtlinie einer Gerätegruppe zuweisen

Im Schritt Assignments weist du die Richtlinie deiner Gerätegruppe zu.

In diesem Beispiel verwendest du:

-

Gruppe:

INTUNE-Autopilot-Devices -

Zieltyp: Einschließen

Wichtig ist, dass du hier eine Gerätegruppe auswählst und keine Benutzergruppe. Die Richtlinie soll schließlich auf dem Gerät landen und nicht nur dekorativ im Portal herumliegen.

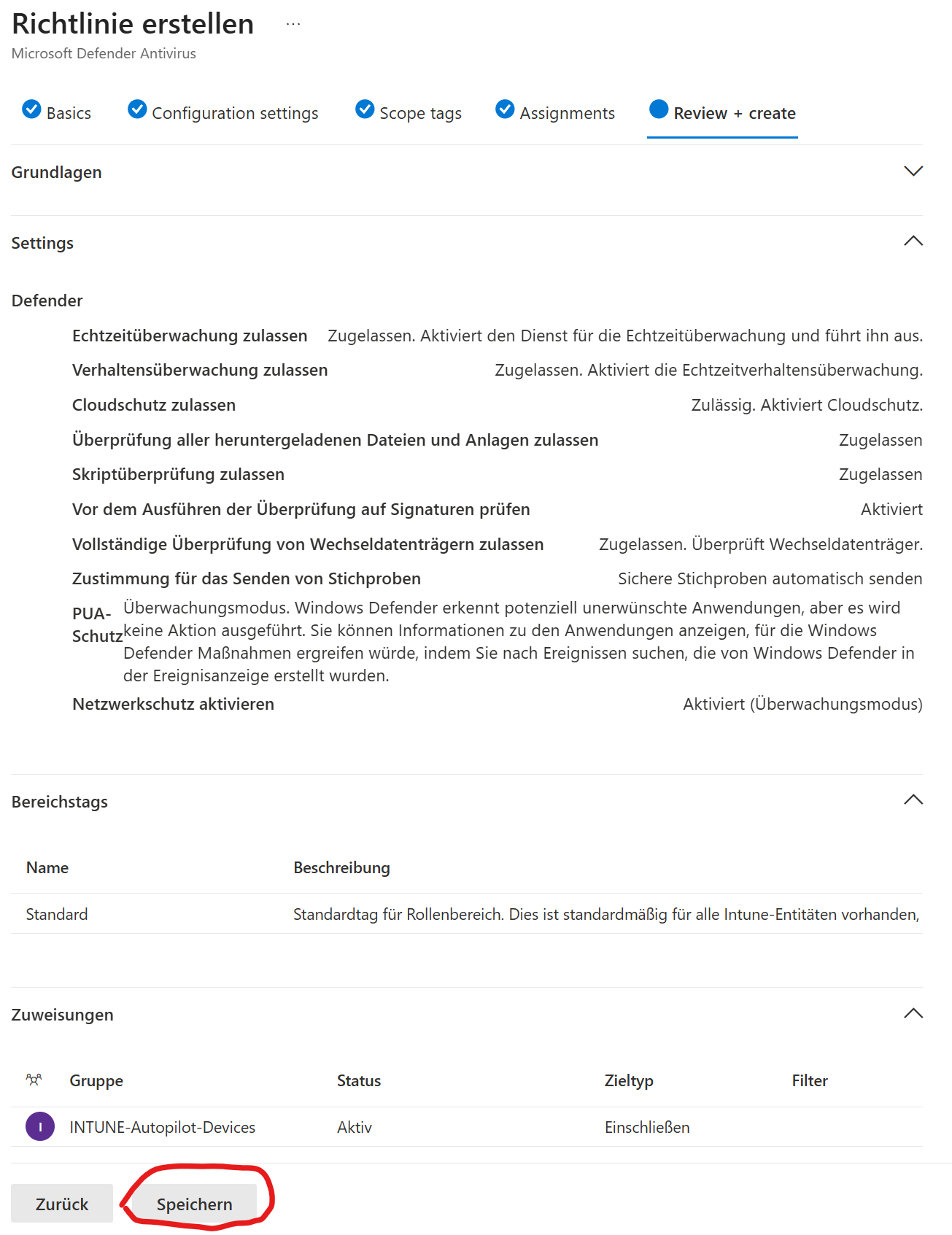

Schritt 5: Richtlinie prüfen und speichern

Im Schritt Review + create kontrollierst du noch einmal alle Einstellungen:

-

die ausgewählten Defender-Optionen

-

den Bereichstag

-

die Zuweisung an die Gerätegruppe

Wenn alles passt, klickst du auf Speichern.

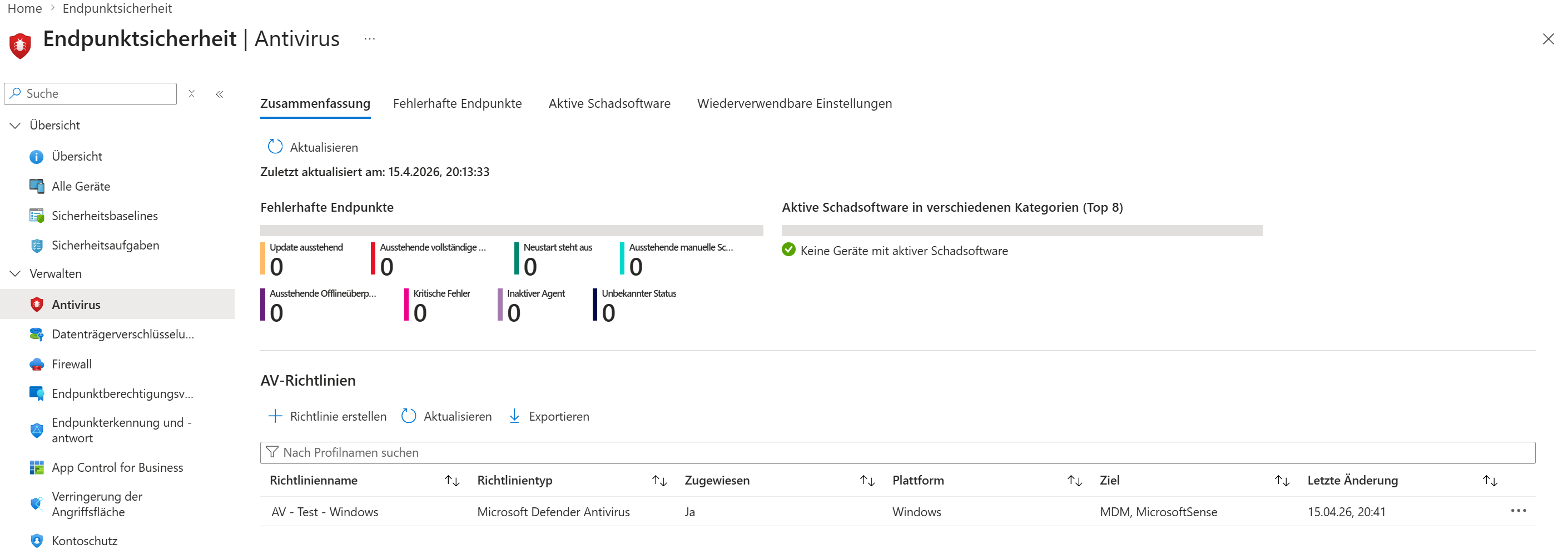

Schritt 6: Prüfen, ob die Richtlinie in Intune sichtbar ist

Nach dem Speichern erscheint die neue Richtlinie im Bereich:

Endpunktsicherheit → Antivirus

Dort solltest du deine Richtlinie sehen, zum Beispiel:

-

AV - Test - Windows

-

Zugewiesen = Ja

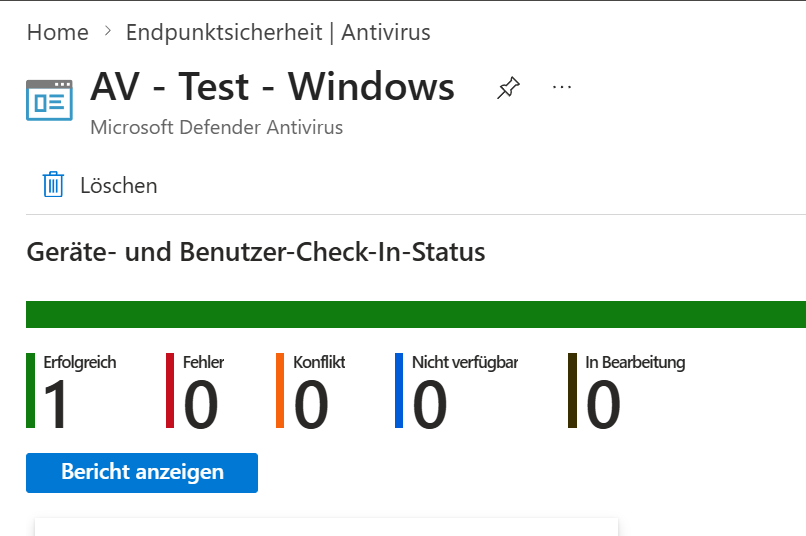

Schritt 7: Prüfen, ob die Richtlinie erfolgreich verarbeitet wurde

Öffne anschließend die Richtlinie und prüfe den Geräte- und Benutzer-Check-In-Status.

Wenn alles sauber angekommen ist, siehst du Werte wie:

-

Erfolgreich: 1

-

Fehler: 0

-

Konflikt: 0

-

Nicht verfügbar: 0

-

In Bearbeitung: 0

Dann weißt du: Die Antivirus-Richtlinie wurde erfolgreich auf dein Testgerät angewendet.

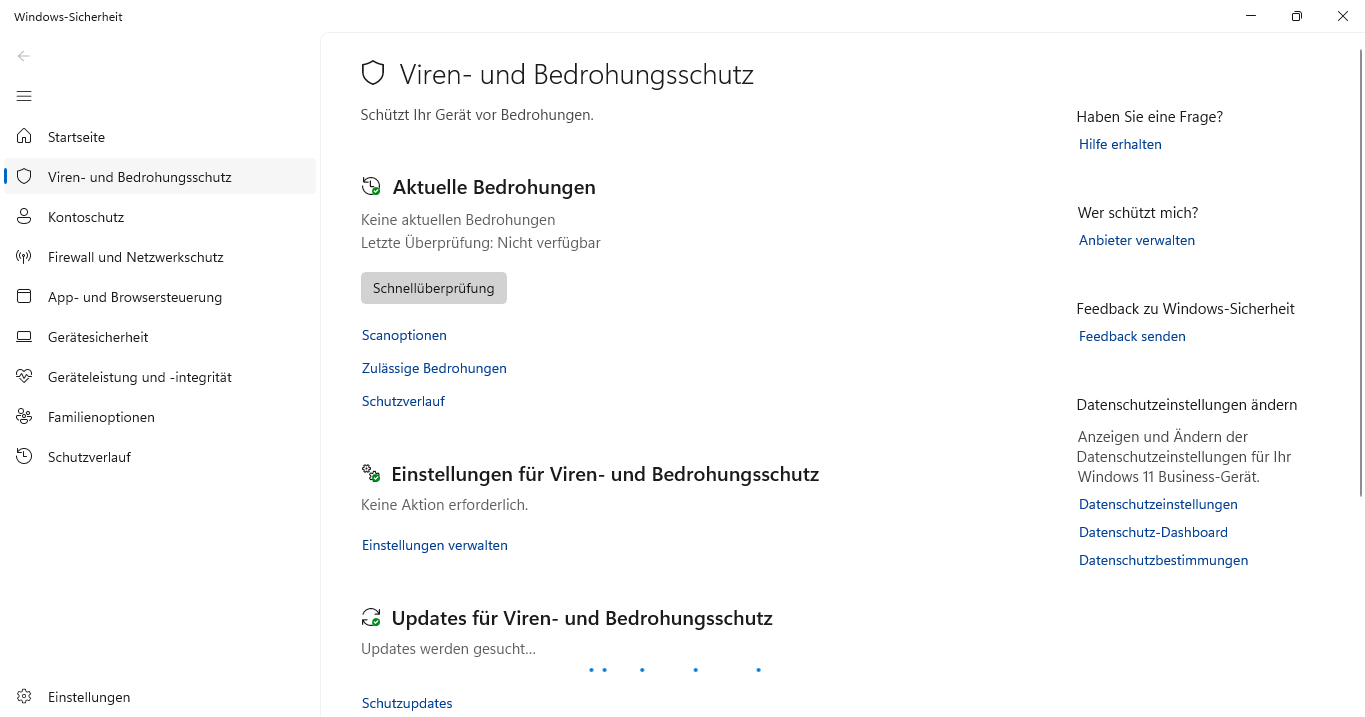

Schritt 8: Kontrolle direkt auf dem Windows-Gerät

Zum Schluss prüfst du den Laptop selbst.

Öffne dort:

Windows-Sicherheit → Viren- und Bedrohungsschutz

Wenn alles sauber funktioniert, solltest du dort sehen:

-

keine aktuellen Bedrohungen

-

keine Aktion erforderlich

-

Defender ist aktiv

-

Schutzupdates werden gesucht oder sind aktuell

Damit hast du auch lokal bestätigt, dass der Defender-Schutz aktiv ist und die Intune-Richtlinie erfolgreich angekommen ist.