Firewall und ASR-Regeln im Prüfmodus mit Intune einrichten

Für die ersten Tests in Microsoft Intune Endpoint security eignen sich vor allem zwei Bereiche: die Windows-Firewall und die ASR-Regeln im Prüfmodus. Damit kannst du Sicherheitsrichtlinien kontrolliert ausrollen, ohne dein Testgerät sofort mit blockierenden Einstellungen zu belasten. In diesem Beitrag zeige ich dir Schritt für Schritt, wie du die Richtlinien erstellst und den Status danach in Intune überprüfst.

Voraussetzungen

Bevor du startest, sollte Folgendes bereits vorhanden sein:

-

ein Windows-Gerät, das in Microsoft Entra ID eingebunden ist

-

das Gerät ist in Intune/MDM eingeschrieben

-

eine Gerätegruppe für die Zuweisung, zum Beispiel

INTUNE-Autopilot-Devices -

Zugriff auf das Microsoft Intune Admin Center

-

optional Zugriff auf das Microsoft Defender Portal für die zusätzliche Kontrolle

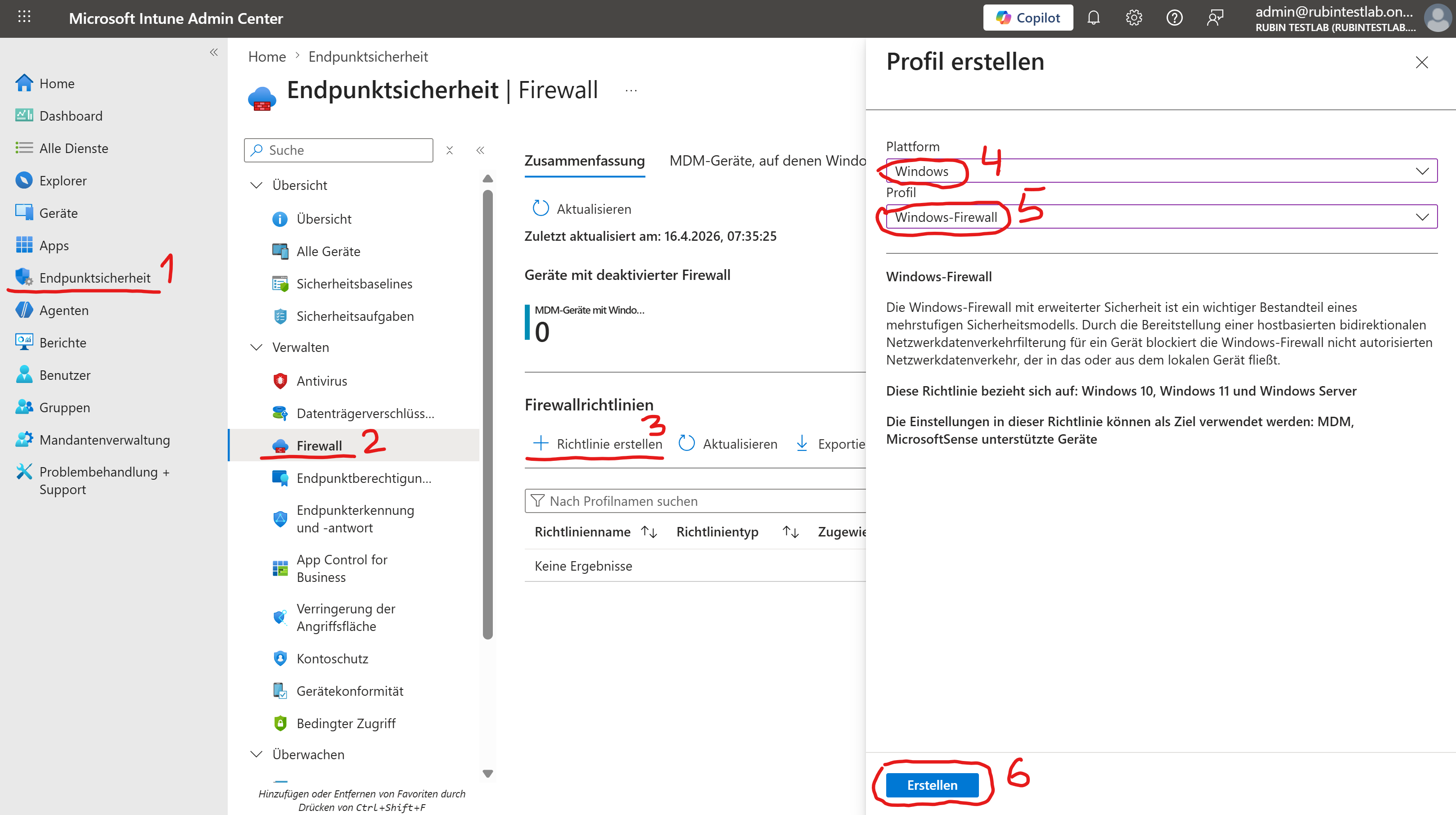

1. Firewall-Richtlinie in Intune erstellen

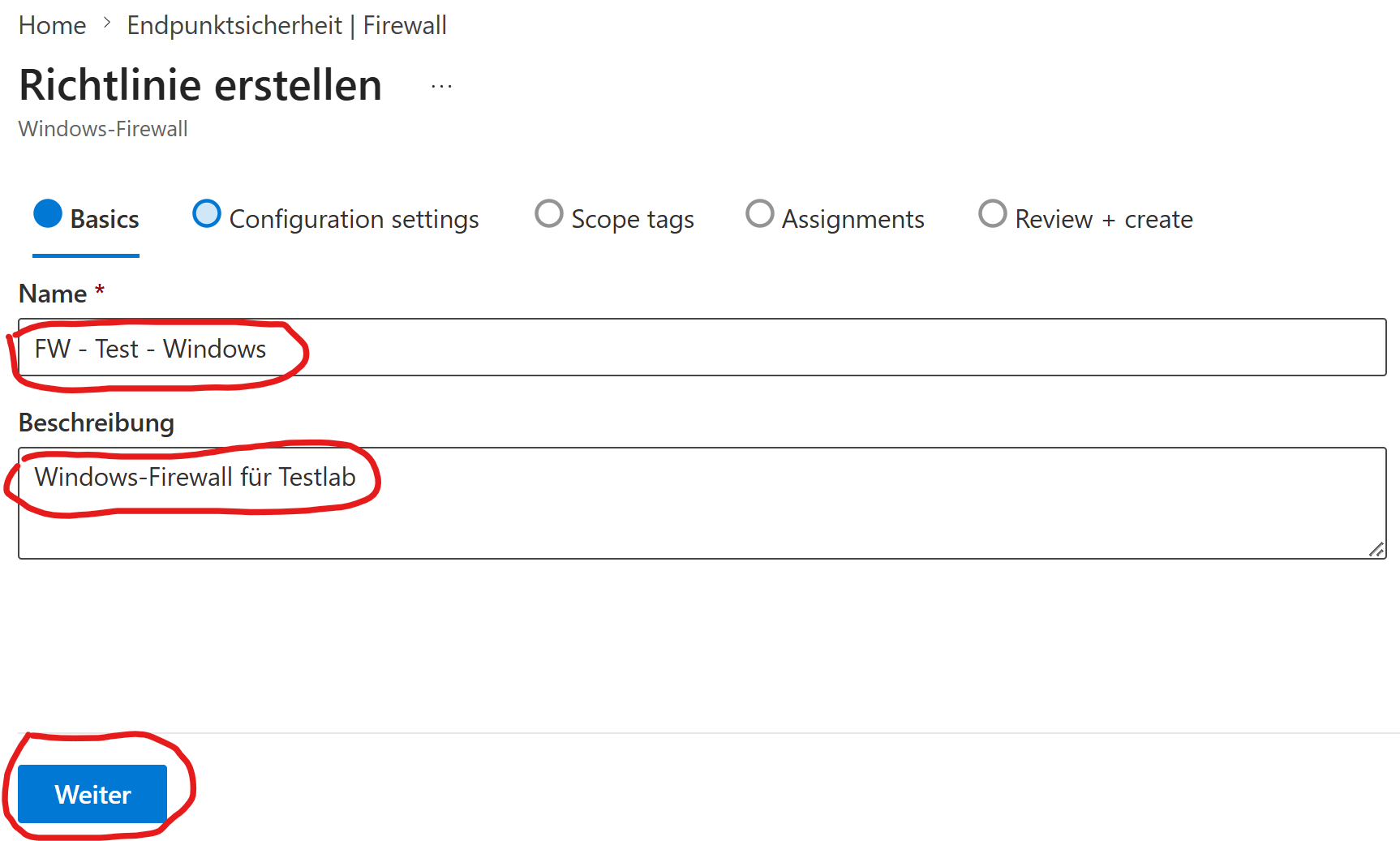

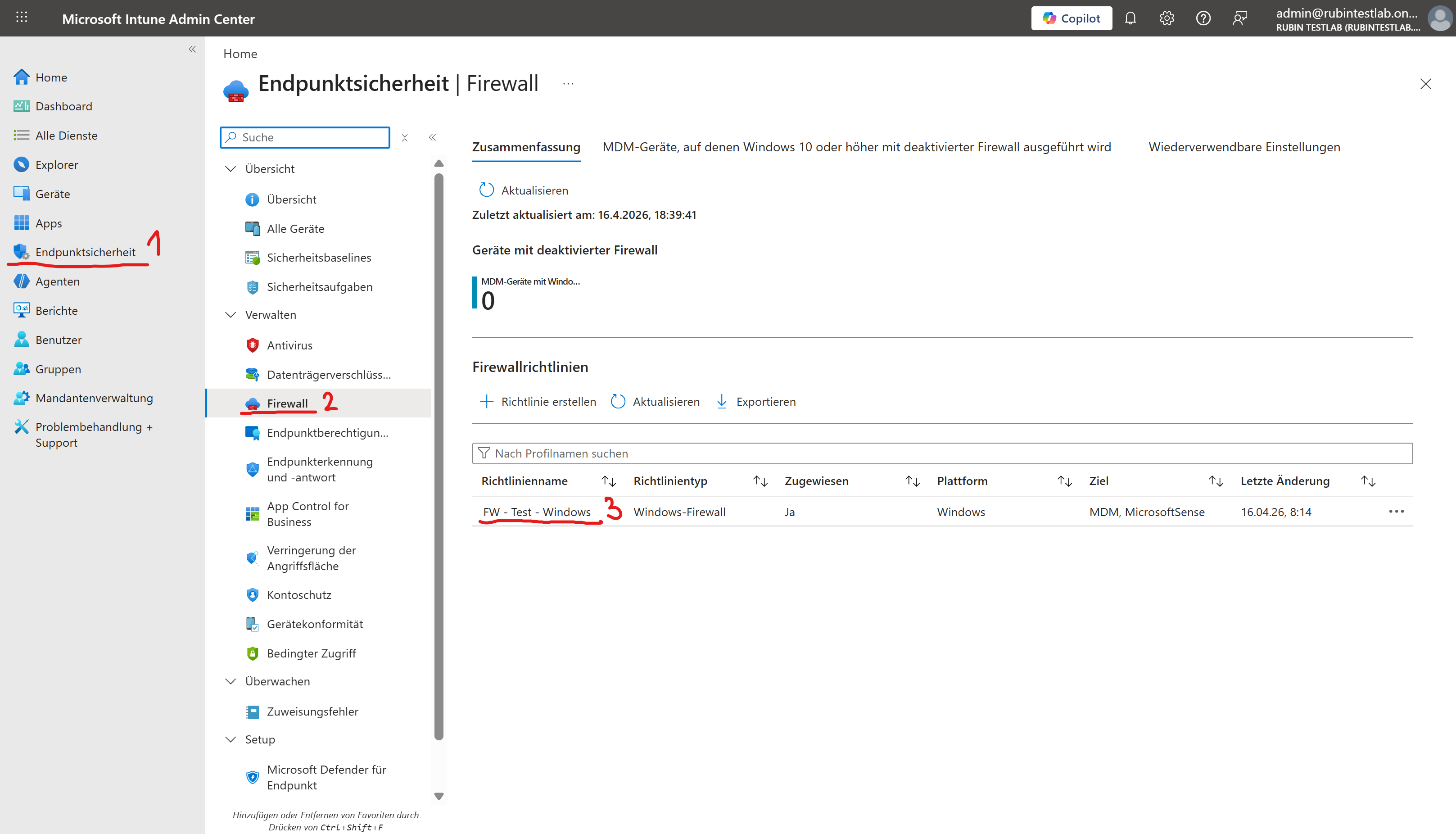

Öffne im Microsoft Intune Admin Center den Bereich Endpunktsicherheit, gehe links auf Firewall und klicke auf Richtlinie erstellen. Wähle als Plattform Windows und als Profil Windows-Firewall. Klicke danach auf Erstellen.

Im Bereich Basics vergib einen Namen und optional eine Beschreibung. In meinem Beispiel habe ich die Richtlinie FW - Test - Windows genannt und als Beschreibung Windows-Firewall für Testlab eingetragen.

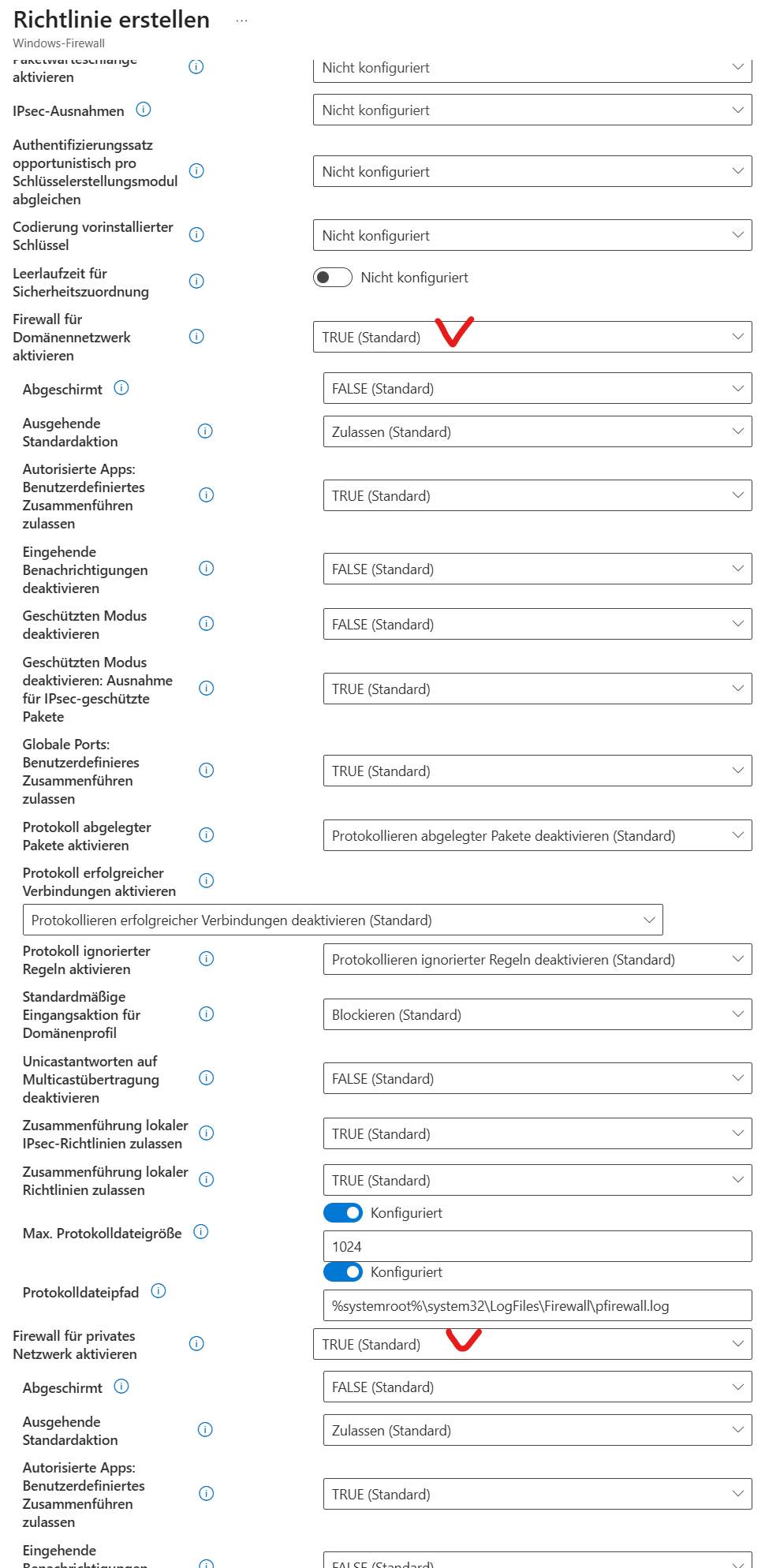

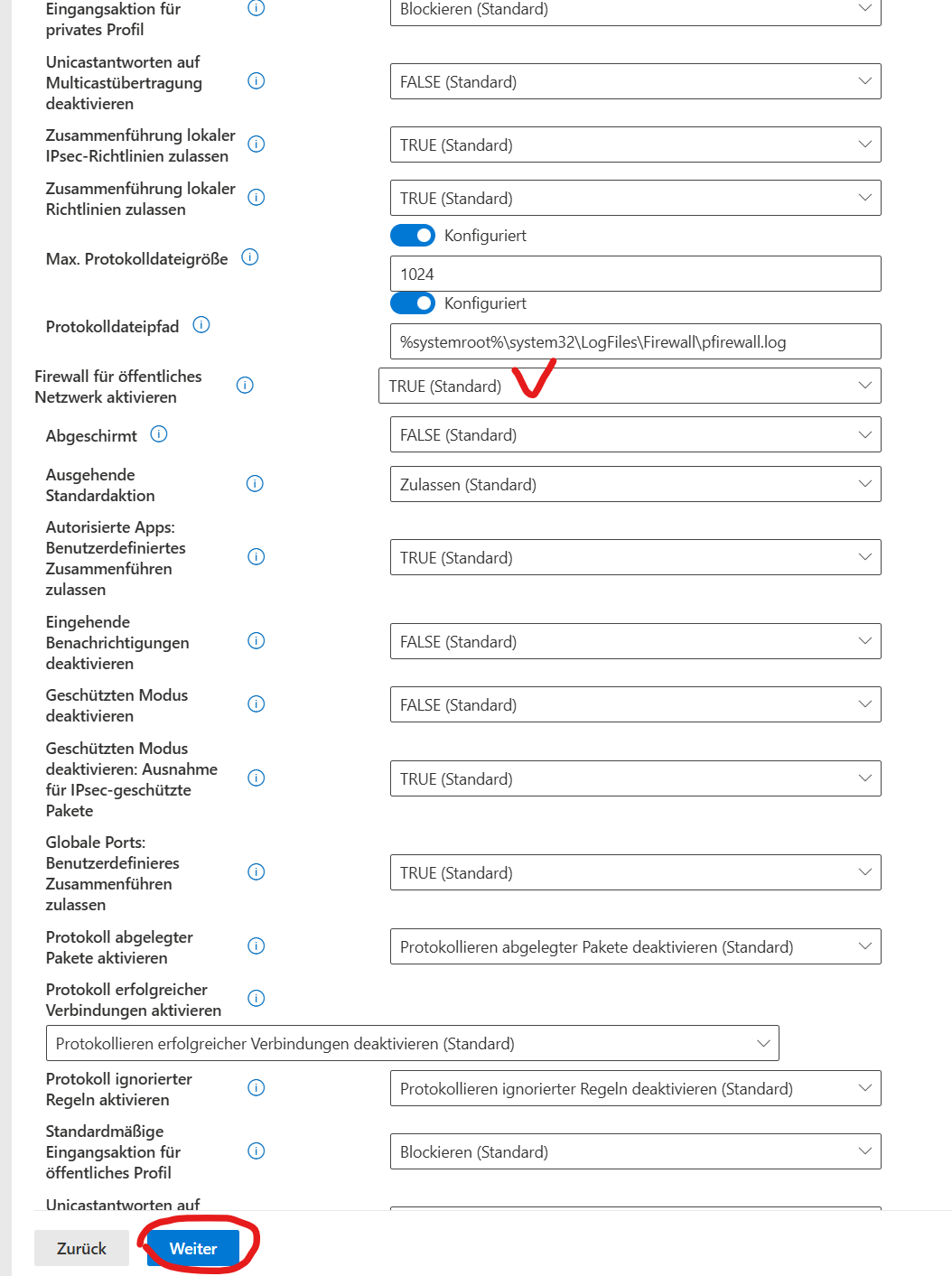

Im nächsten Schritt konfigurierst du die Richtlinie. Für einen einfachen und sauberen Einstieg reicht es, wenn du nur die drei Netzwerkprofile aktivierst:

-

Firewall für Domänennetzwerk aktivieren

-

Firewall für privates Netzwerk aktivieren

-

Firewall für öffentliches Netzwerk aktivieren

Die übrigen Werte kannst du auf den Standardwerten lassen.

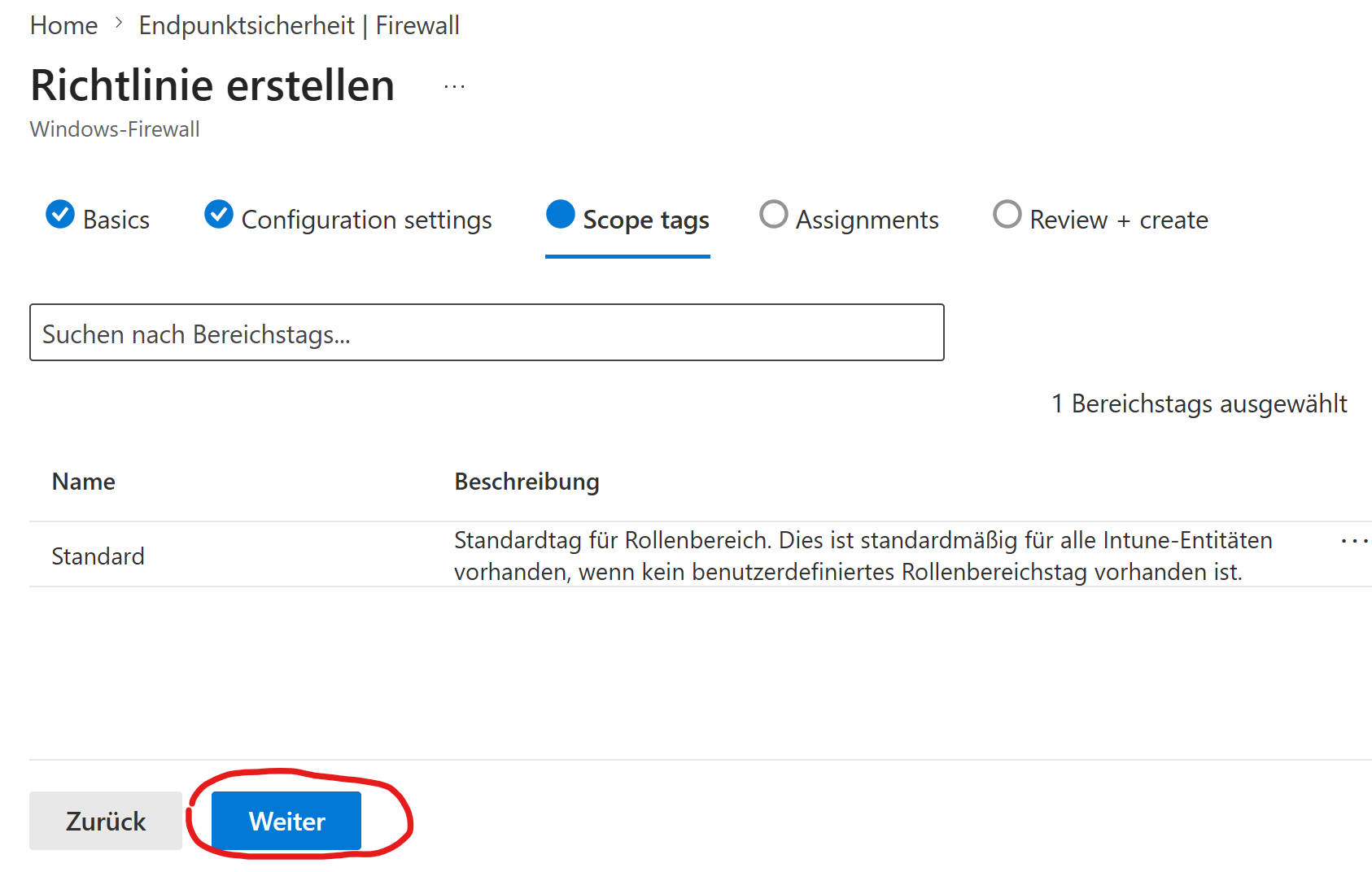

Bei den Scope tags kannst du den Standardwert unverändert lassen und mit Weiter fortfahren.

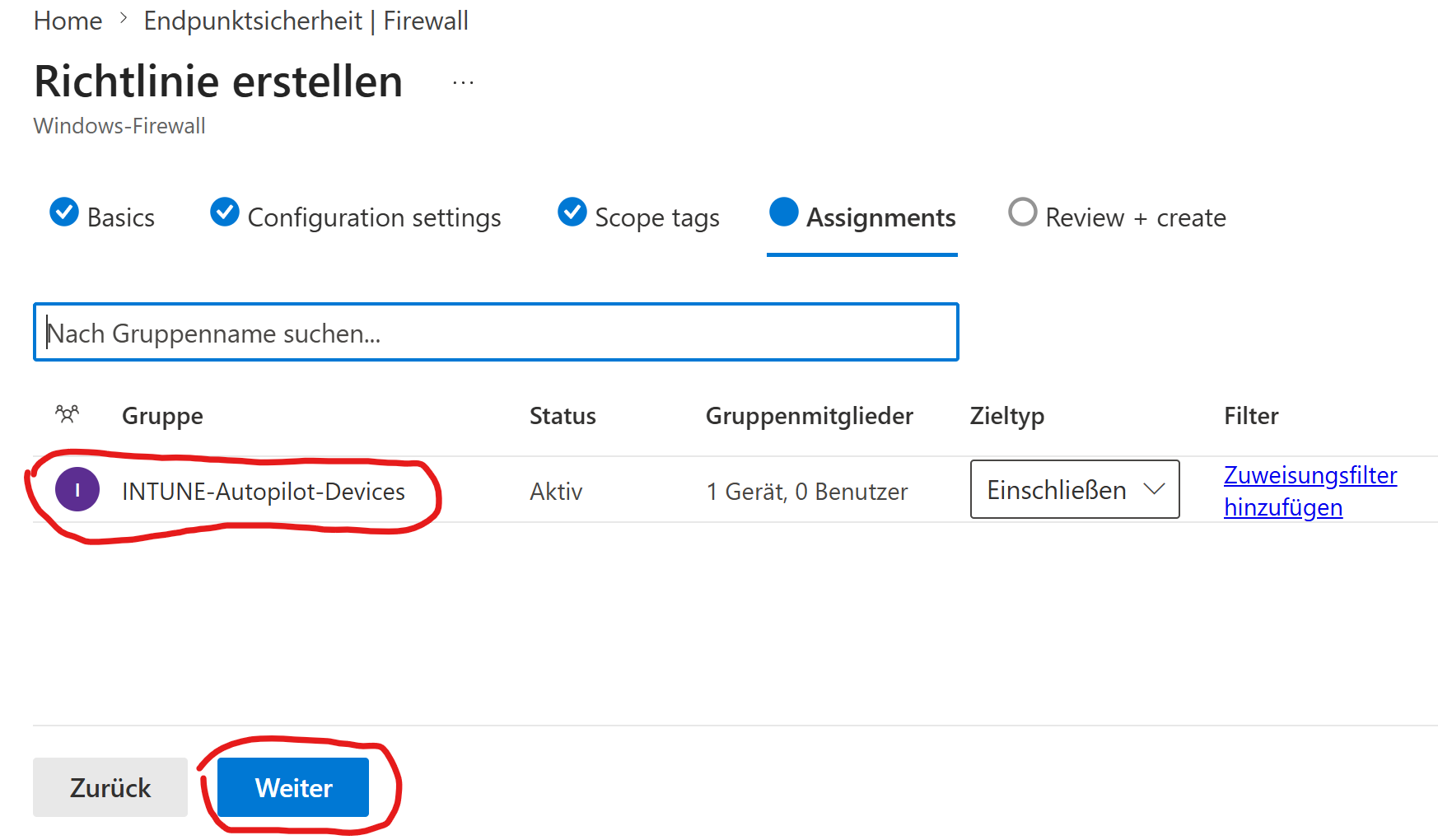

Unter Assignments wählst du die Gerätegruppe aus, auf die die Richtlinie angewendet werden soll. In meinem Beispiel ist das die Gruppe INTUNE-Autopilot-Devices.

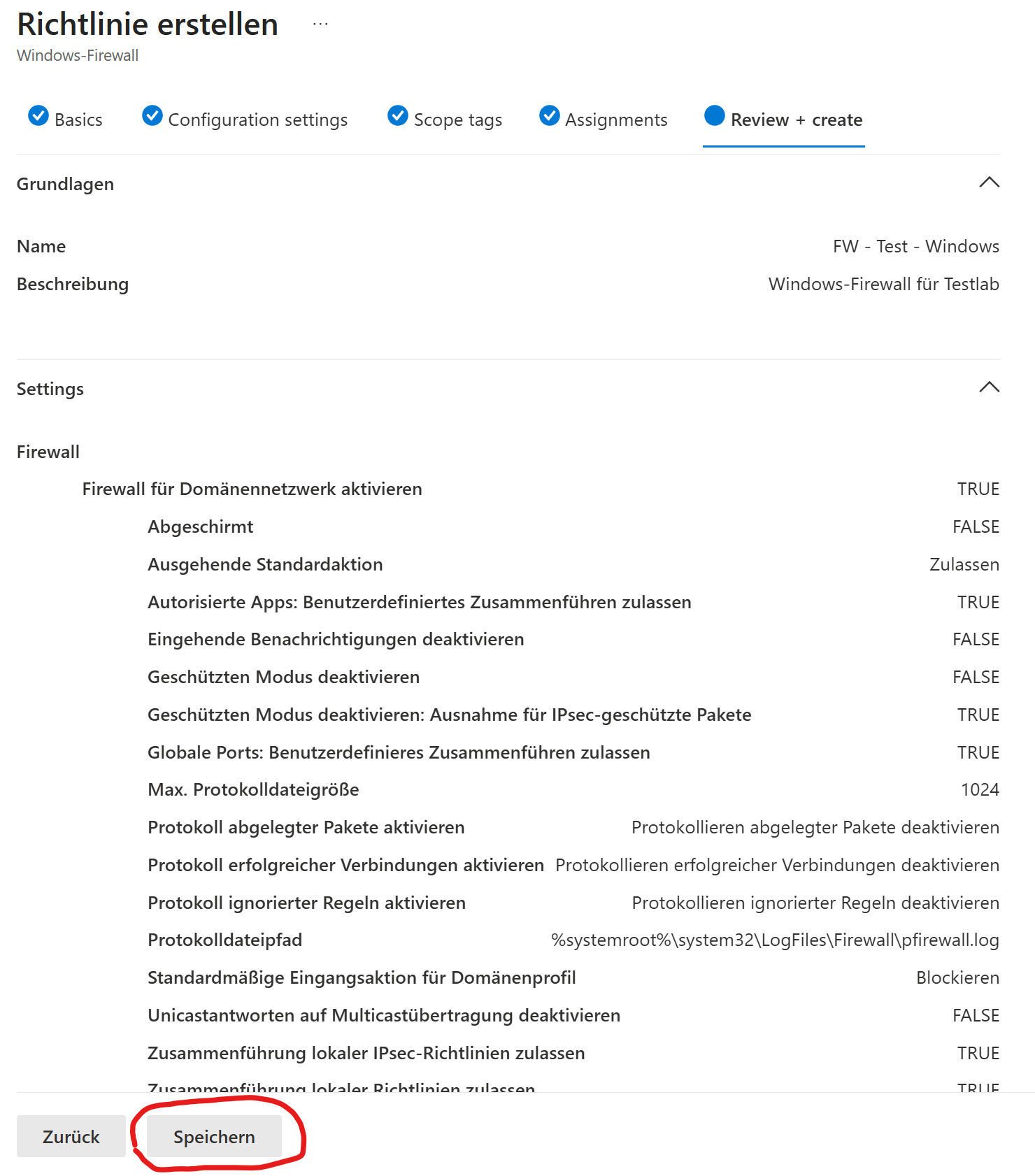

Auf der Seite Review + create prüfst du noch einmal die Zusammenfassung und speicherst die Richtlinie.

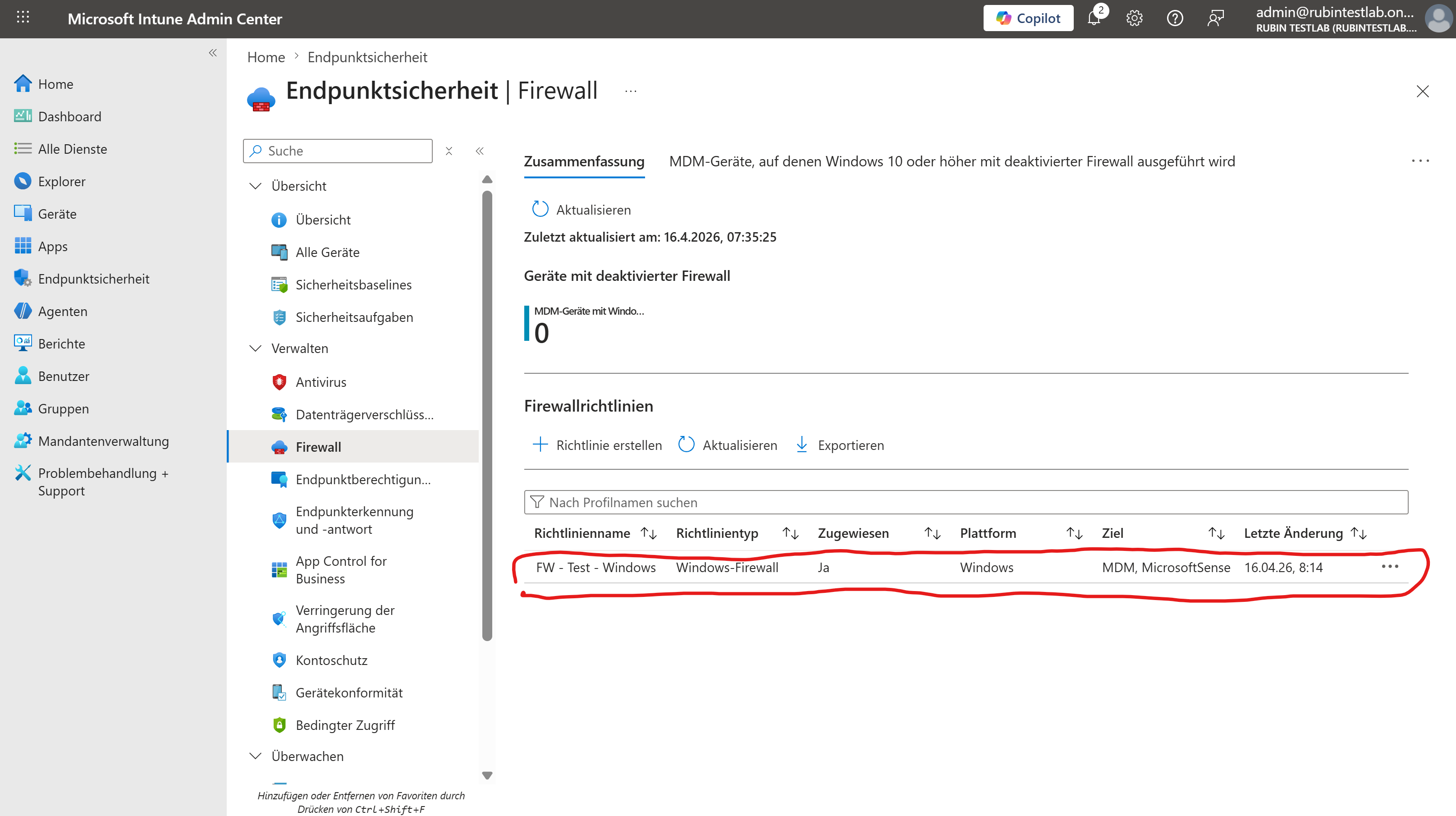

Nach dem Speichern erscheint die neue Firewall-Richtlinie in der Übersicht unter Endpunktsicherheit > Firewall.

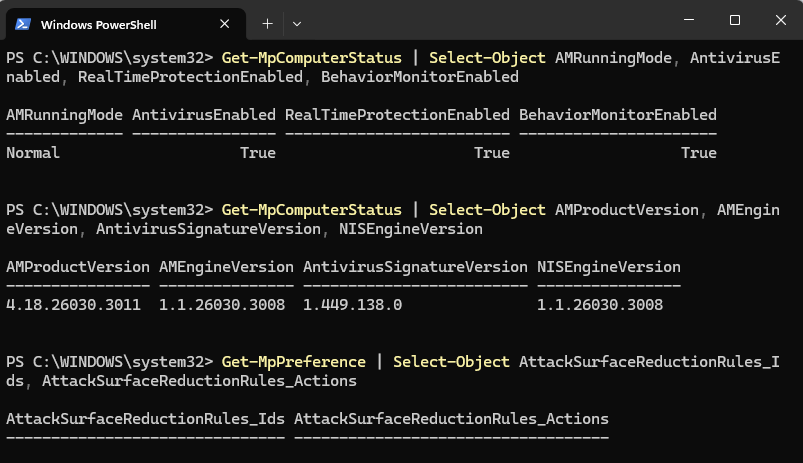

2. ASR-Regeln im Prüfmodus erstellen

Als Nächstes richtest du ASR-Regeln ein. ASR steht für Attack Surface Reduction. Für den ersten Test solltest du die Regeln nicht direkt blockieren, sondern im Prüfmodus verwenden. In der deutschen Oberfläche wird dafür meist Überwachung angezeigt.

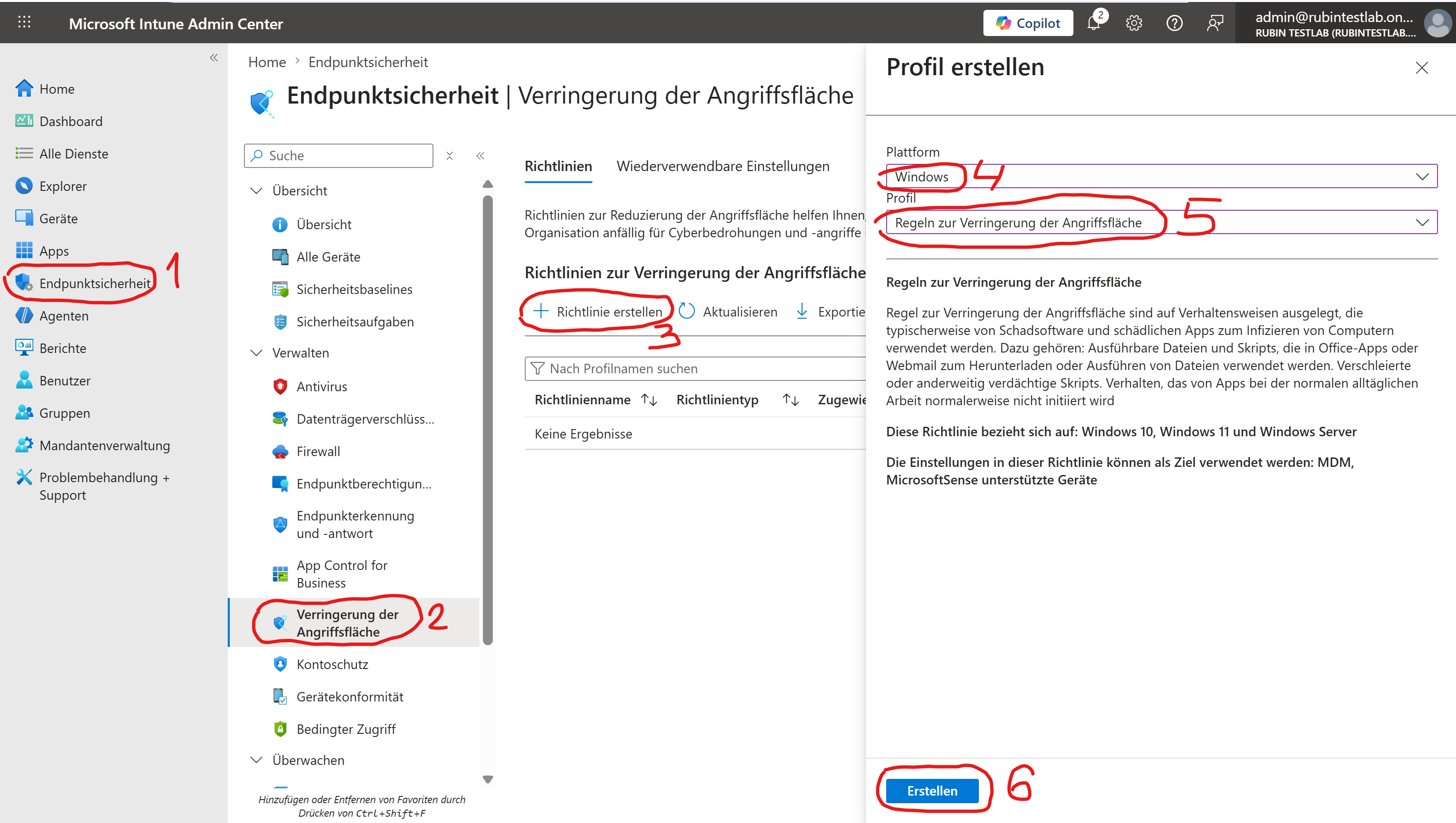

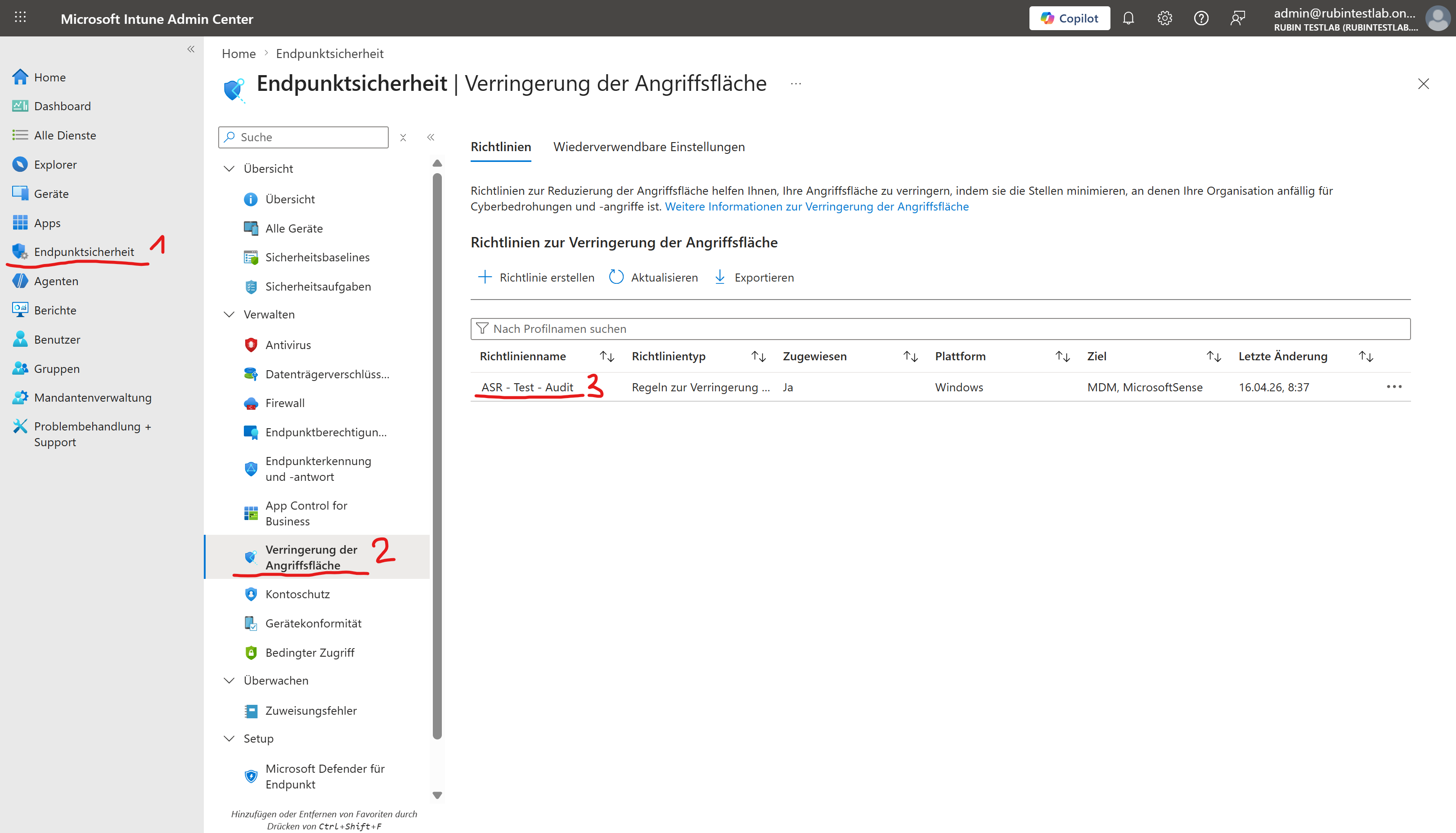

Gehe im Intune Admin Center auf Endpunktsicherheit > Verringerung der Angriffsfläche und klicke auf Richtlinie erstellen. Wähle wieder die Plattform Windows und als Profil Regeln zur Verringerung der Angriffsfläche. Klicke dann auf Erstellen.

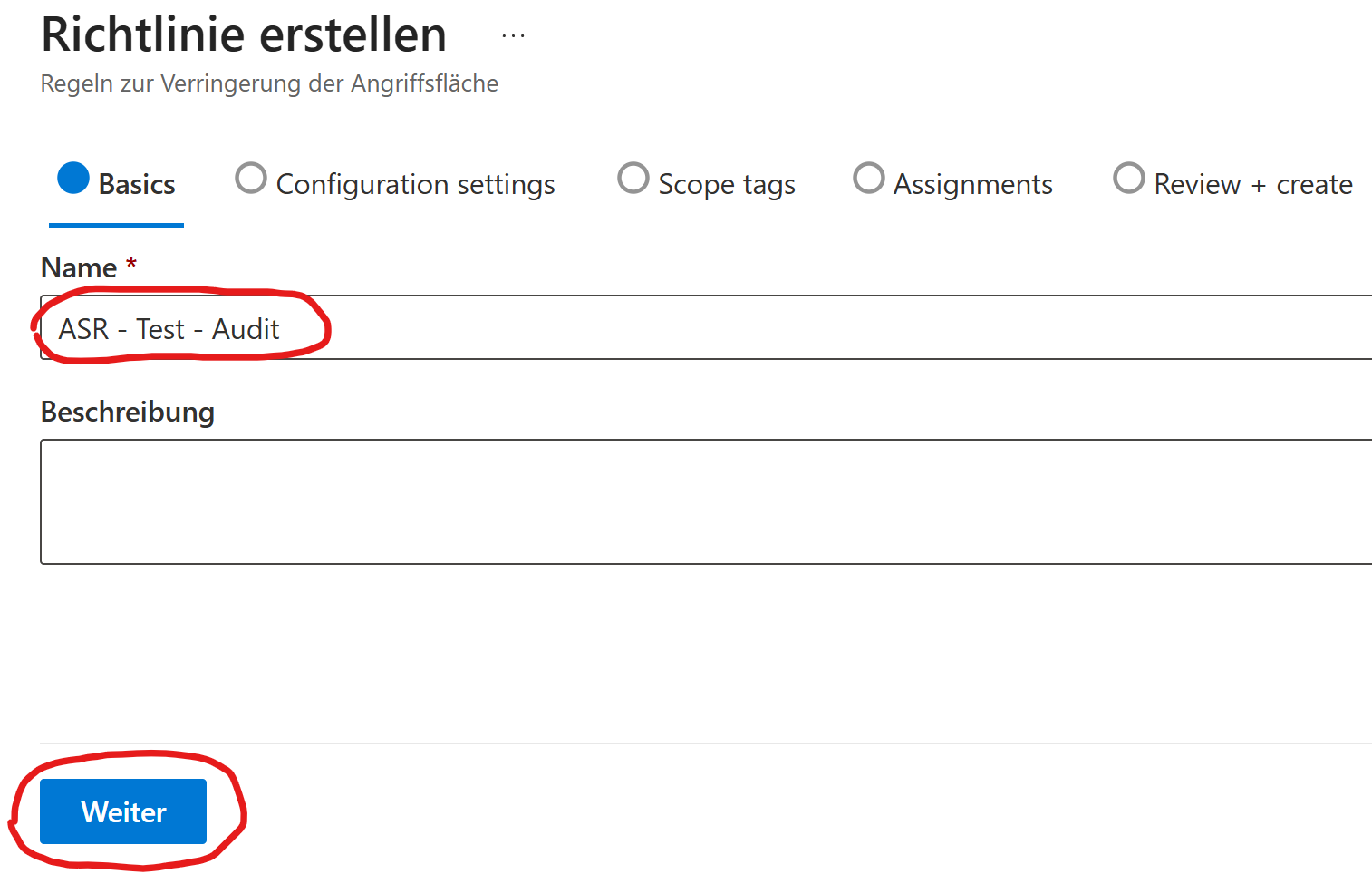

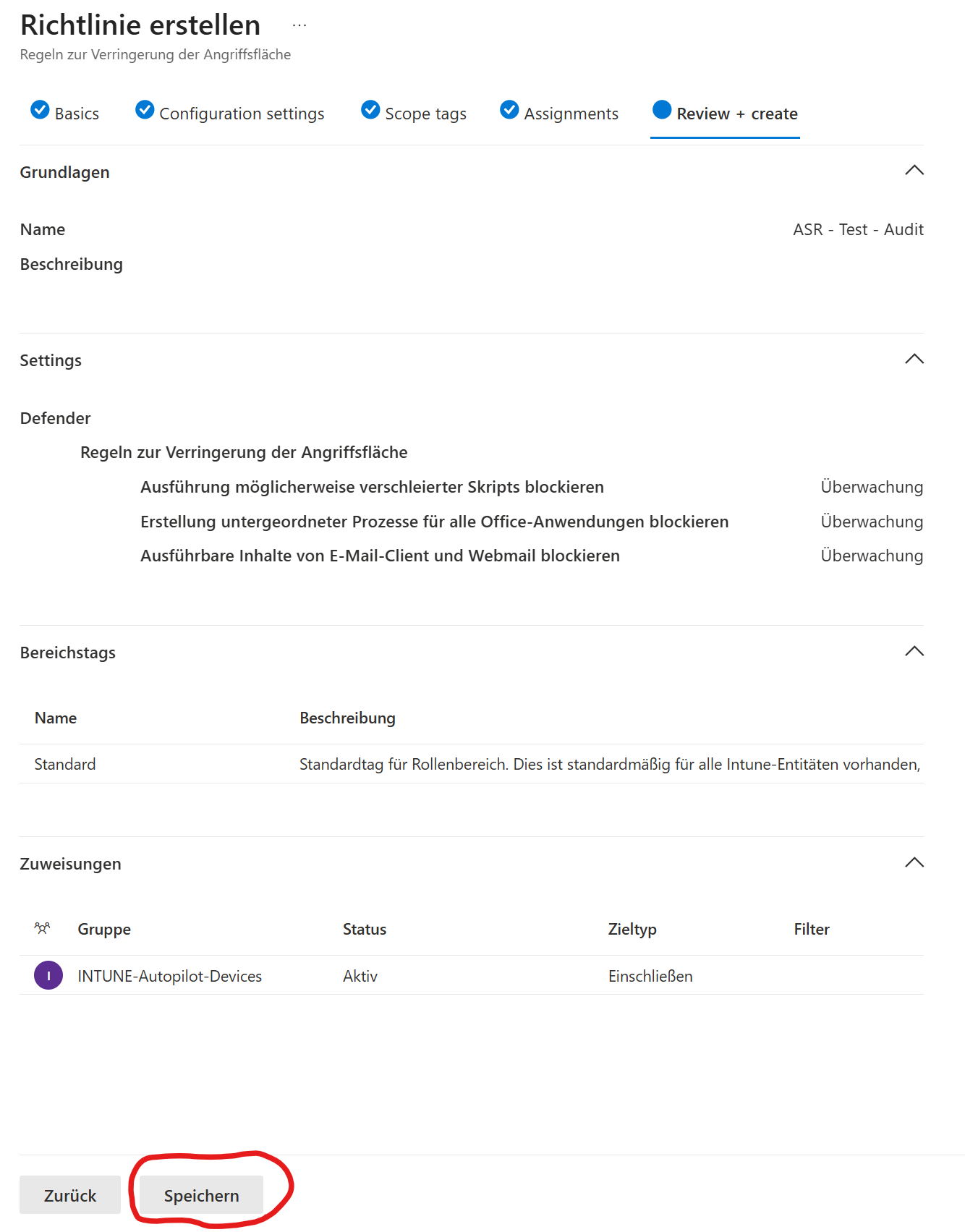

Im Bereich Basics vergib einen Namen. In meinem Beispiel heißt die Richtlinie ASR - Test - Audit.

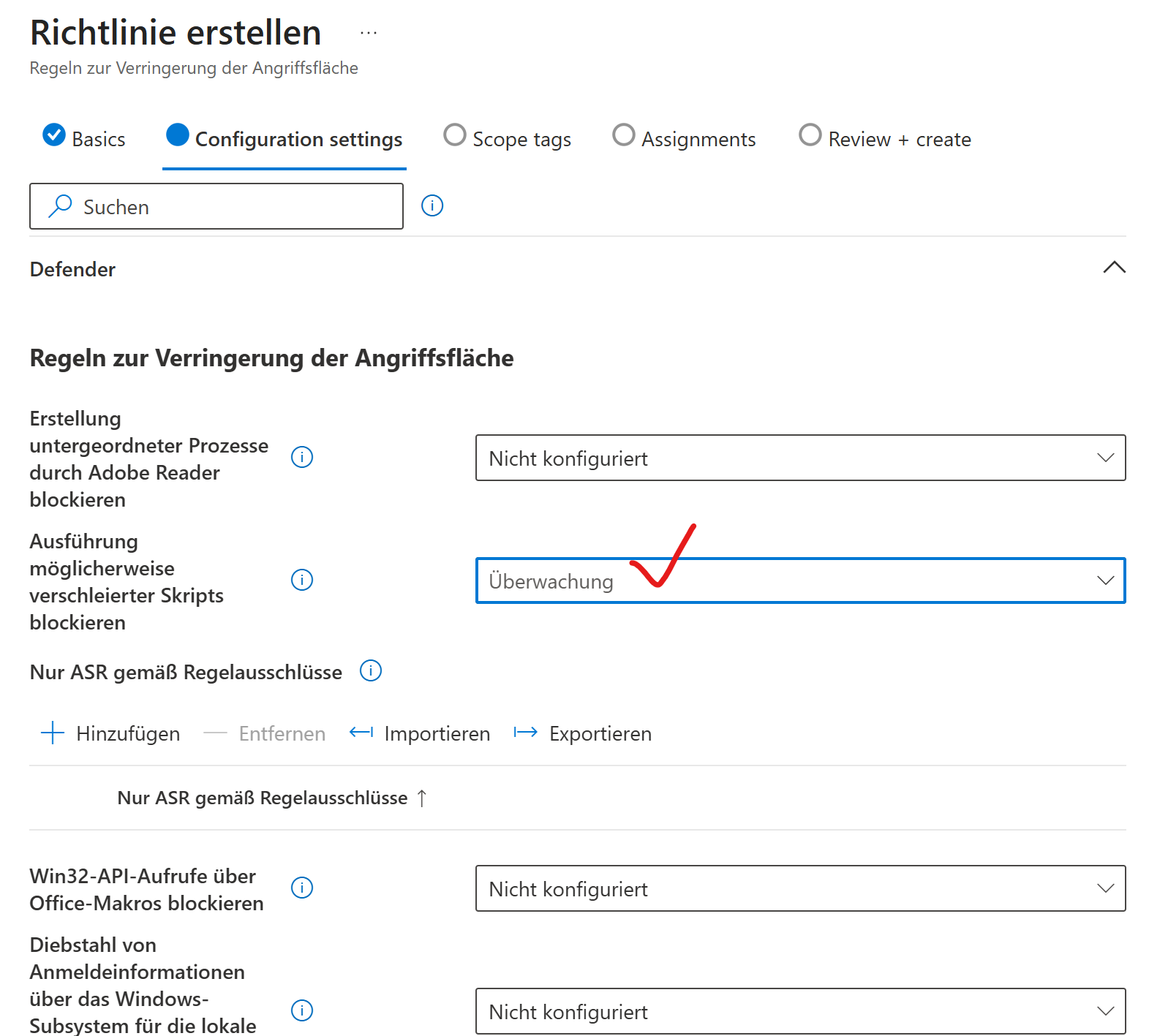

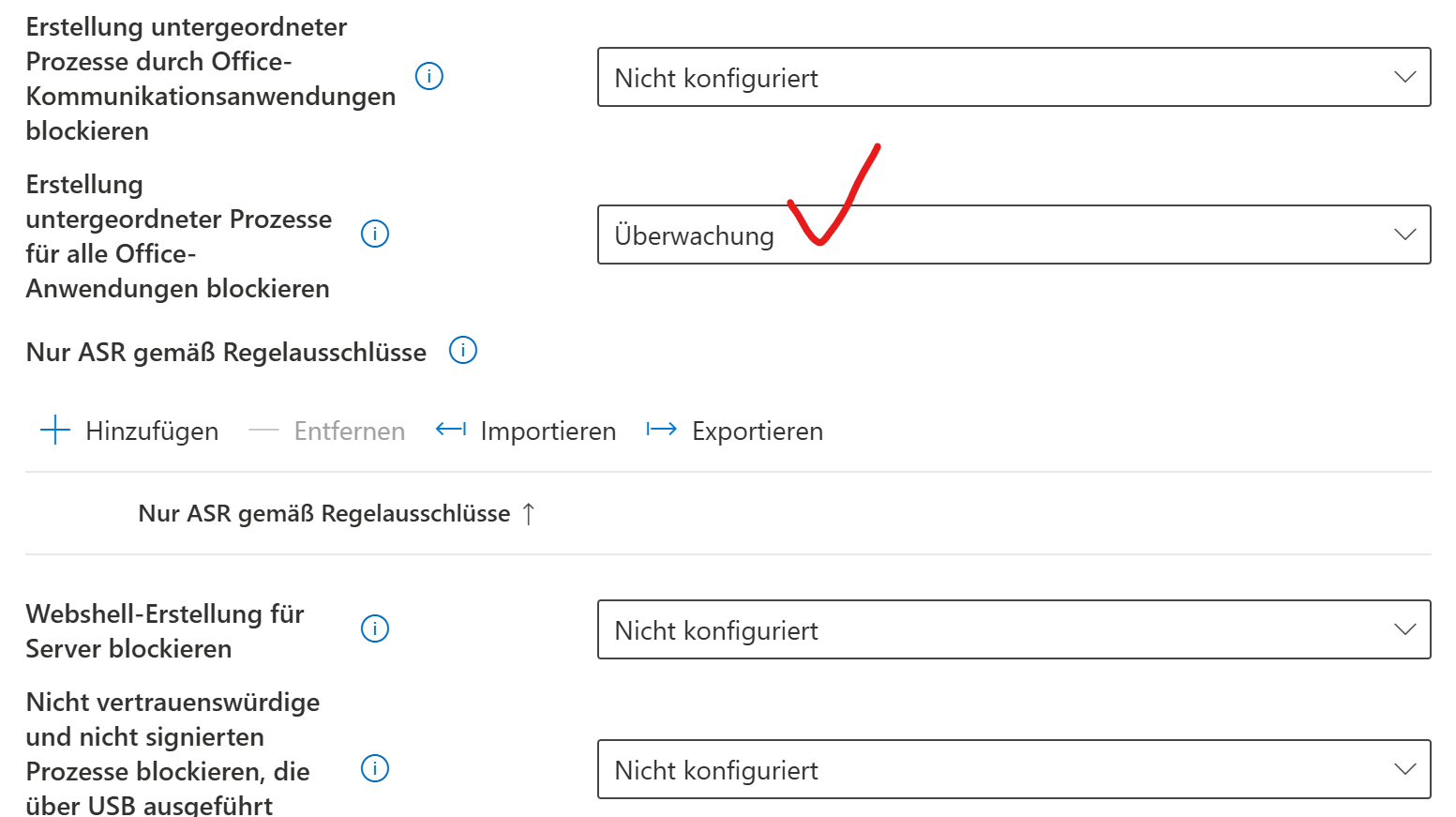

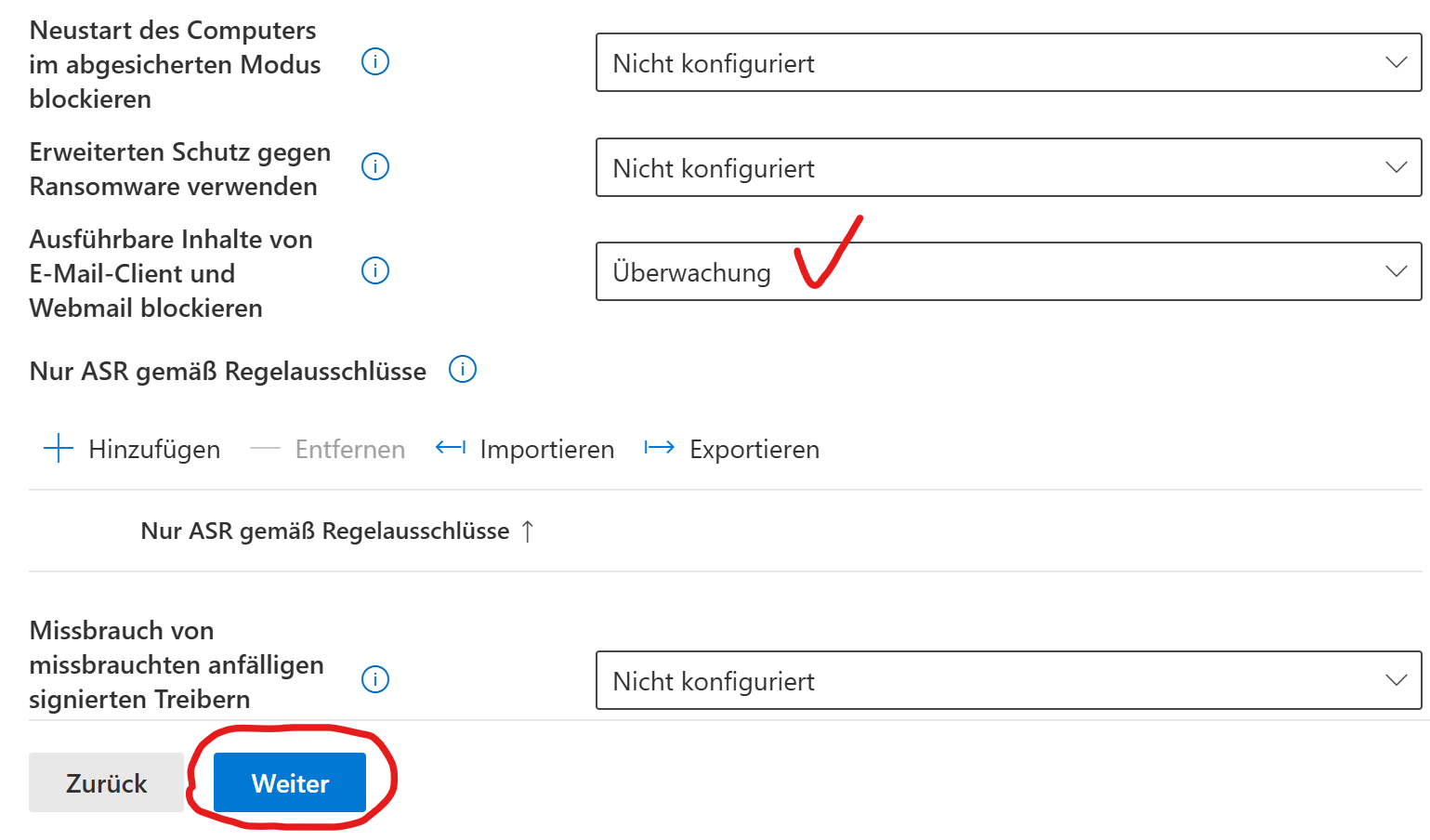

Im Bereich Configuration settings aktivierst du nur drei Regeln und setzt sie jeweils auf Überwachung:

-

Ausführung möglicherweise verschleierter Skripts blockieren

-

Erstellung untergeordneter Prozesse für alle Office-Anwendungen blockieren

-

Ausführbare Inhalte von E-Mail-Client und Webmail blockieren

Alle anderen Regeln lässt du zunächst auf Nicht konfiguriert.

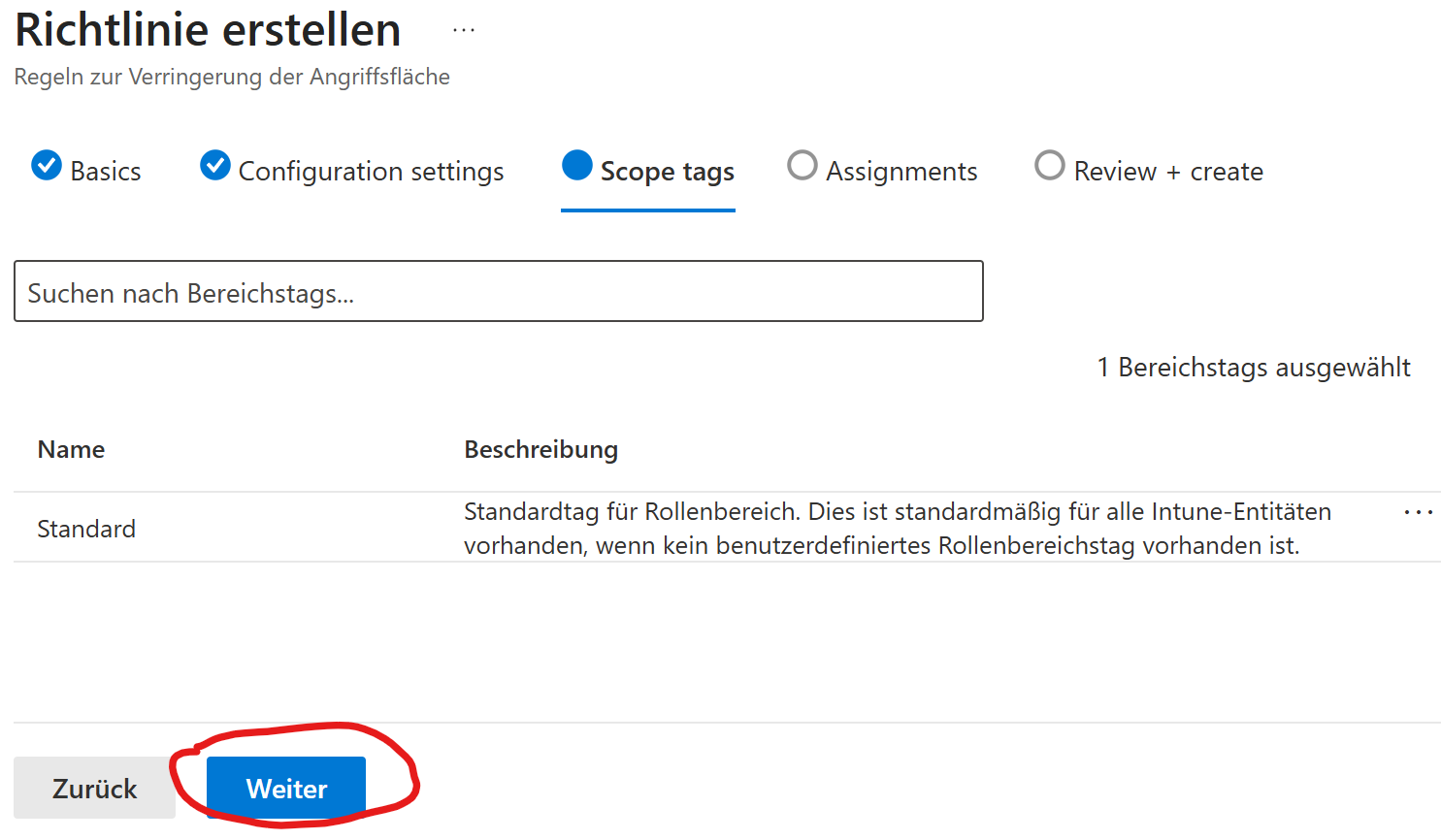

Bei den Scope tags kannst du wieder den Standardwert lassen.

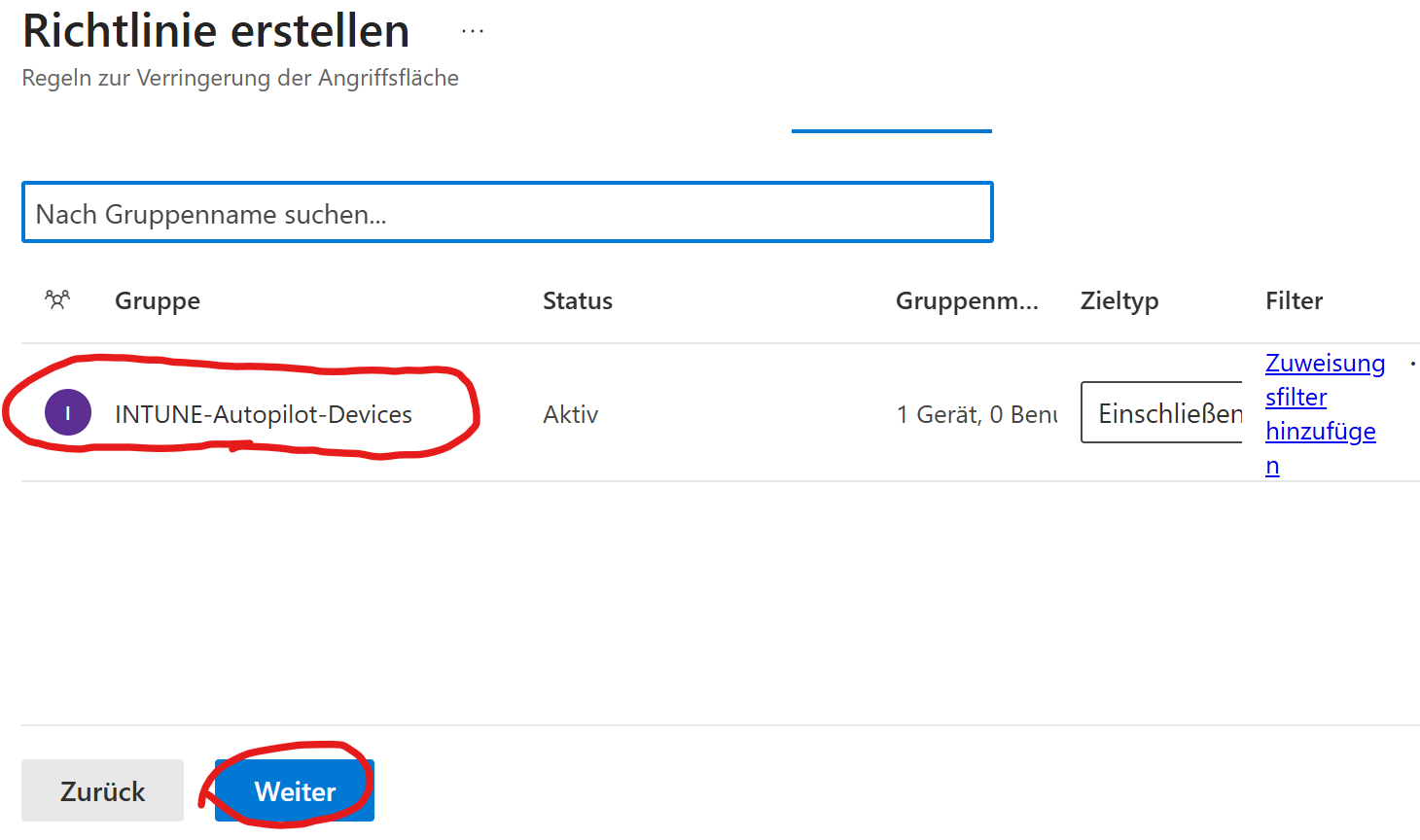

Unter Assignments weist du die Richtlinie derselben Gerätegruppe zu, also INTUNE-Autopilot-Devices.

Auf Review + create kontrollierst du die Zusammenfassung und speicherst die Richtlinie.

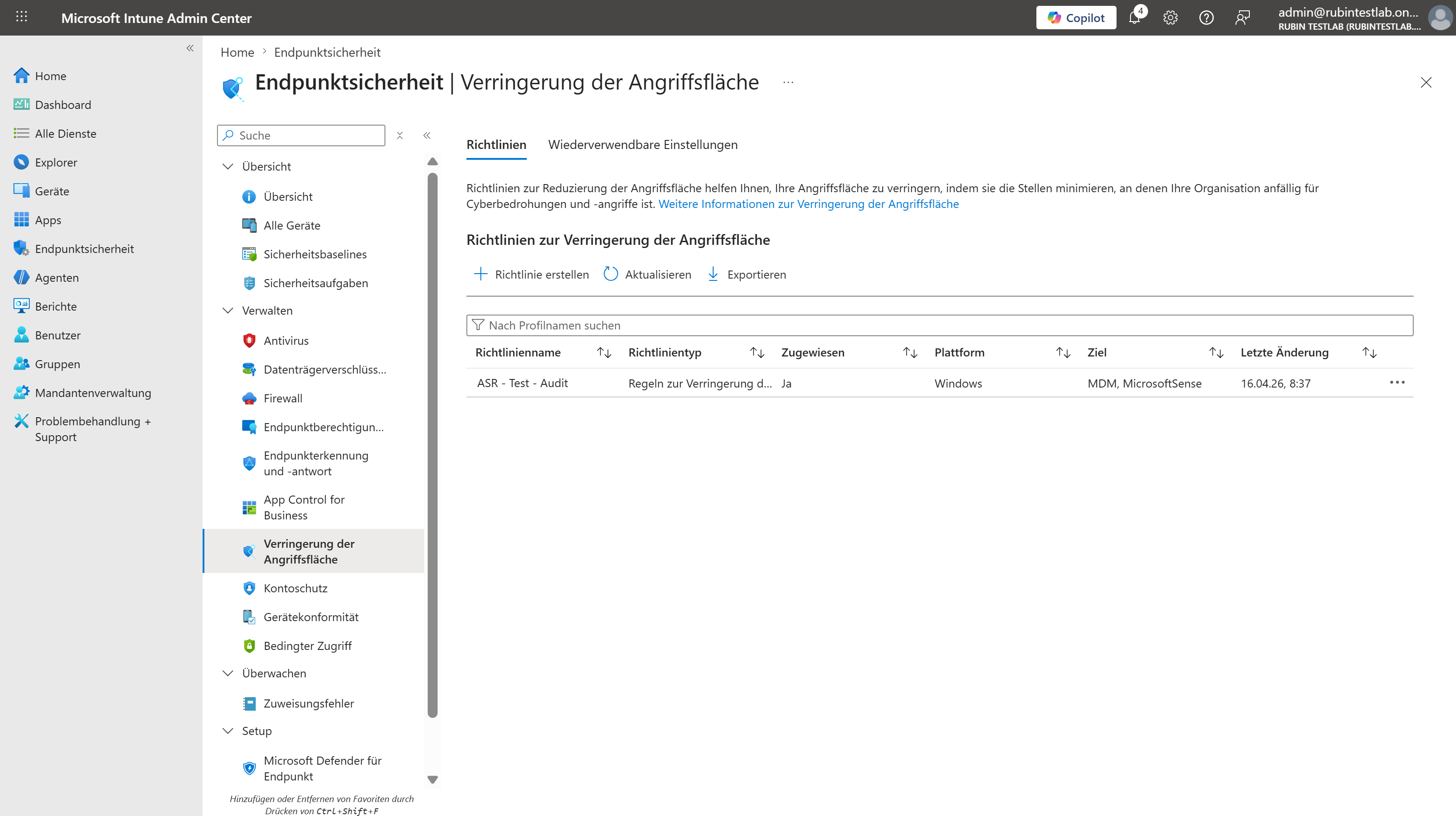

Danach erscheint auch die ASR-Richtlinie in der Übersicht unter Endpunktsicherheit > Verringerung der Angriffsfläche.

Wenn du den Status prüfen willst, öffnest du die Richtlinie aus der Liste heraus.

3. Statusprüfung in Intune

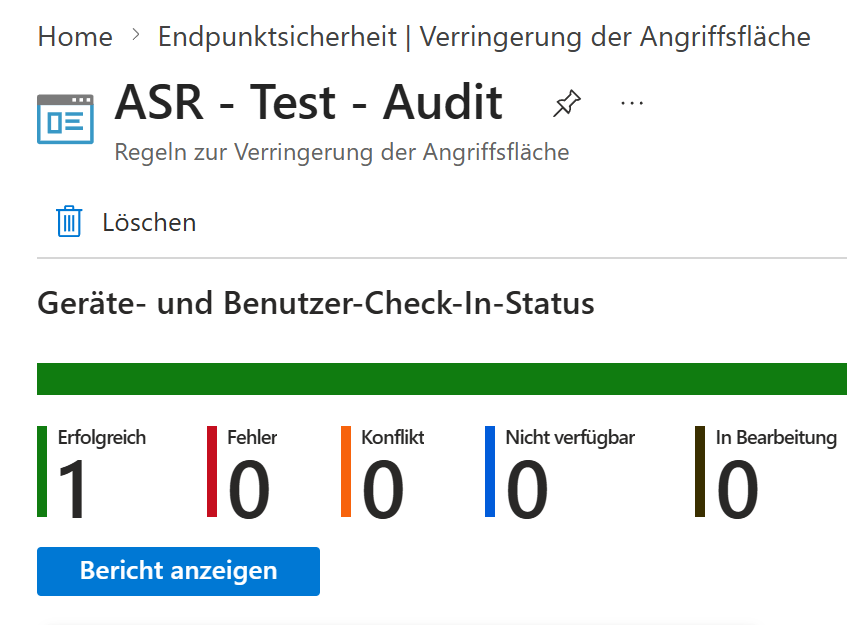

Nach dem Rollout solltest du kontrollieren, ob die Richtlinien erfolgreich auf dem Gerät angekommen sind. Öffne dafür die ASR-Richtlinie ASR - Test - Audit. Im Bereich Geräte- und Benutzer-Check-In-Status siehst du sofort, ob die Zuweisung erfolgreich war.

In meinem Beispiel steht der Status auf:

-

Erfolgreich: 1

-

Fehler: 0

-

Konflikt: 0

-

Nicht verfügbar: 0

-

In Bearbeitung: 0

Damit ist die ASR-Richtlinie sauber auf dem Testgerät angekommen.

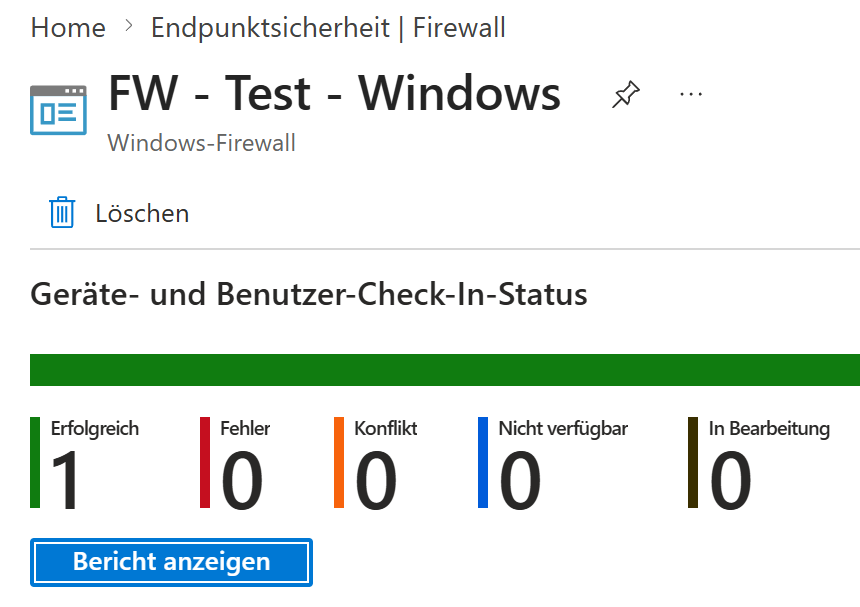

Danach kannst du dasselbe für die Firewall-Richtlinie prüfen. Öffne dazu unter Endpunktsicherheit > Firewall die Richtlinie FW - Test - Windows.

Auch hier sollte der Check-In-Status idealerweise erfolgreich sein. In meinem Test war die Firewall-Richtlinie ebenfalls korrekt angewendet.

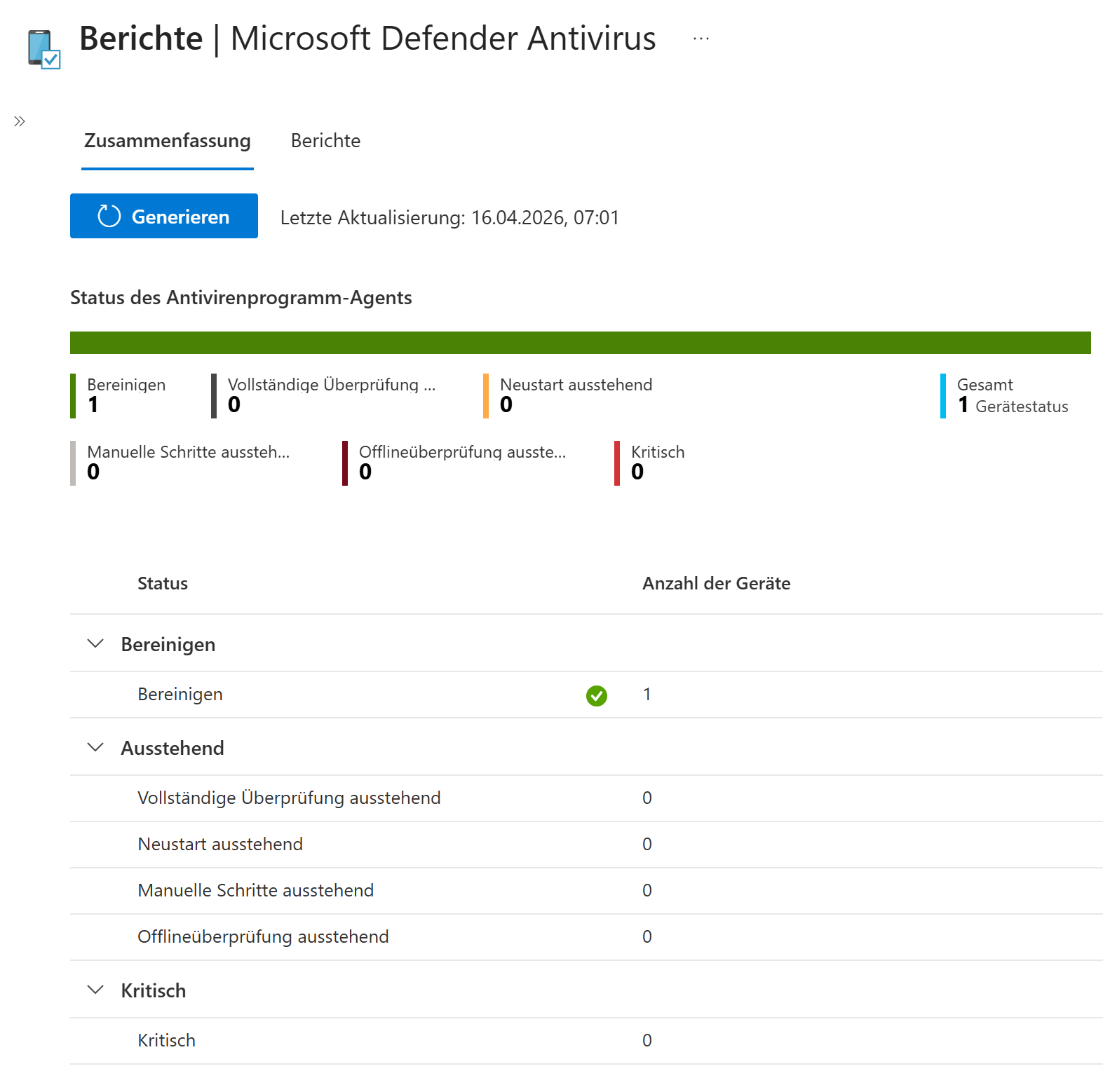

4. Zusätzliche Prüfung im Microsoft Defender Portal

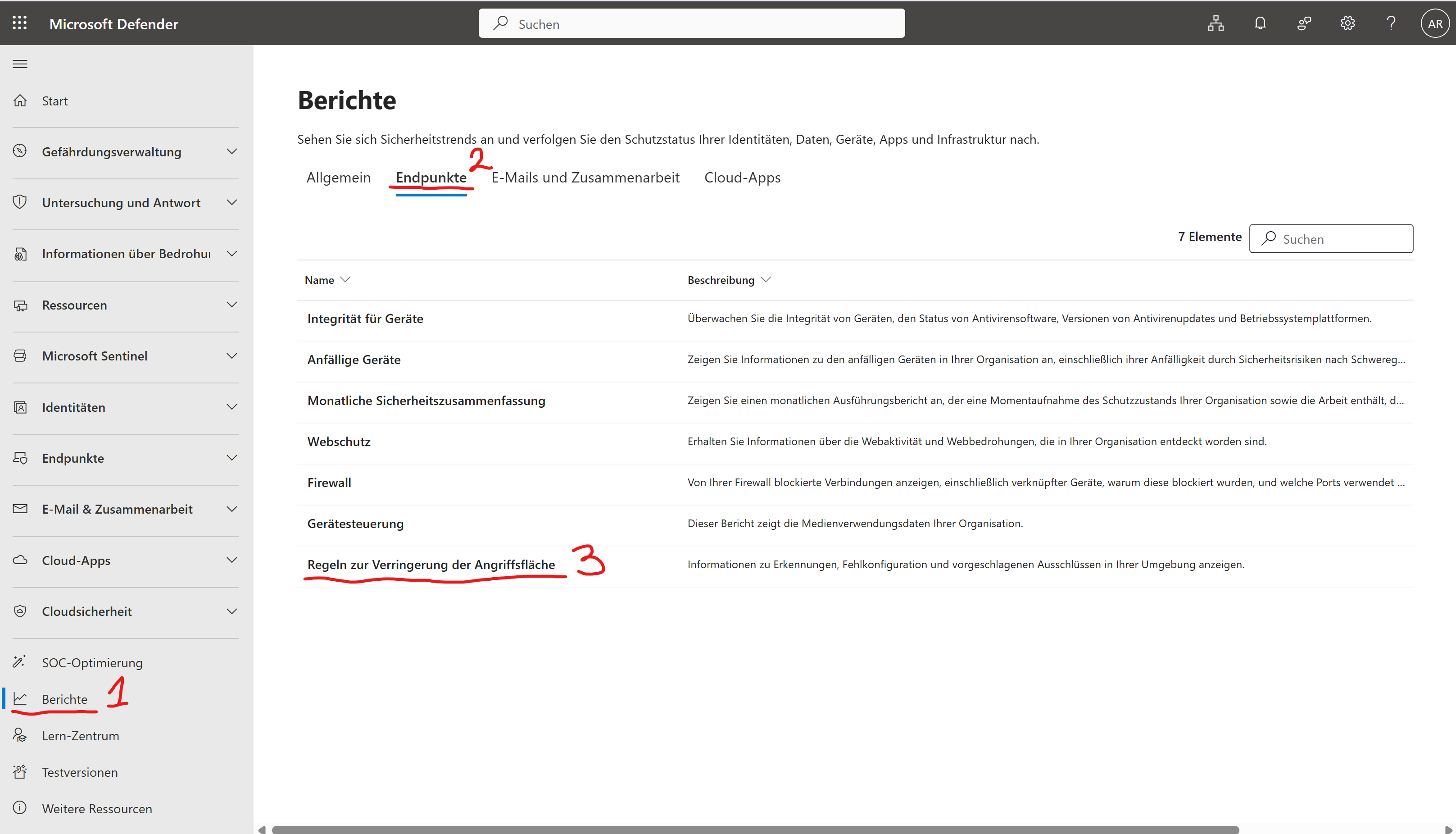

Zusätzlich zur Prüfung in Intune kannst du die ASR-Konfiguration auch im Microsoft Defender Portal kontrollieren. Das ist hilfreich, wenn du neben der reinen Richtlinienzuweisung auch sehen willst, wie die Regeln auf Geräteebene dargestellt werden.

Öffne im Defender-Portal den Bereich Berichte, wechsle auf Endpunkte und öffne den Bericht Regeln zur Verringerung der Angriffsfläche.

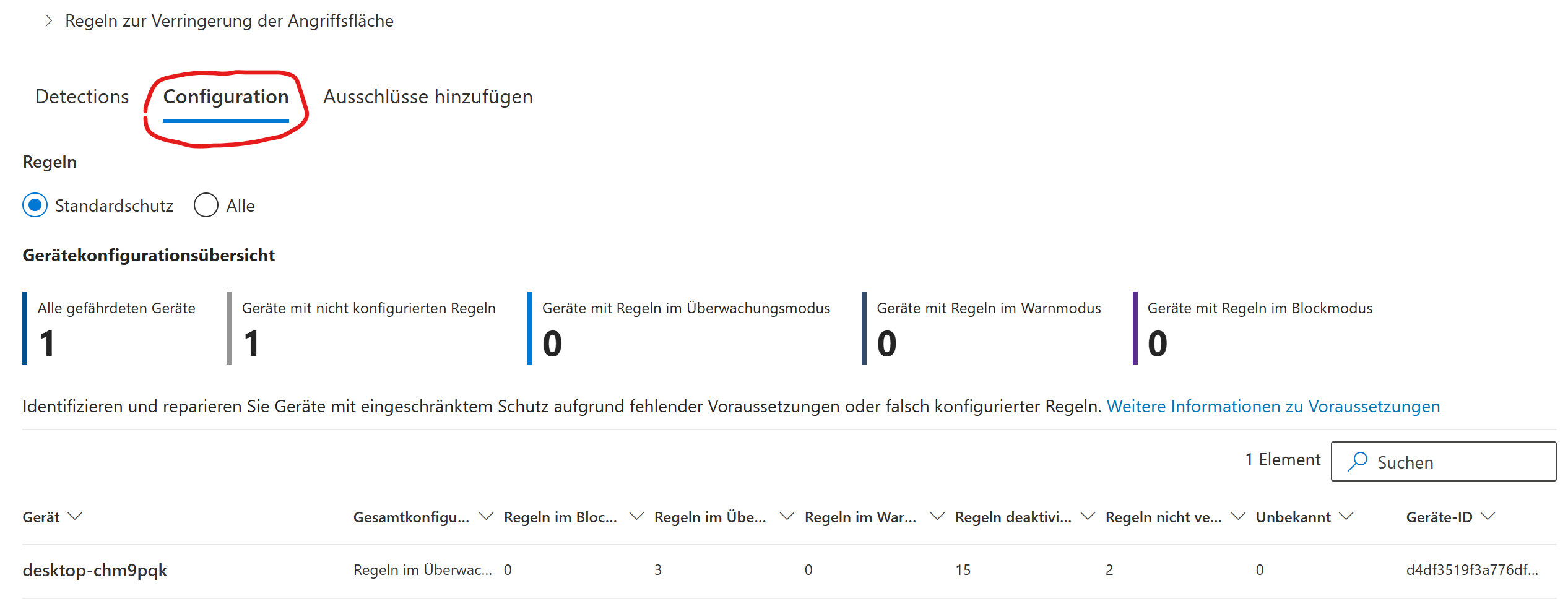

Im Reiter Configuration kannst du dir die Geräteübersicht anzeigen lassen. Dort siehst du, auf welchem Gerät Regeln im Überwachungsmodus aktiv sind und wie viele Regeln konfiguriert wurden.

Wichtig dabei: Wenn im Bereich Detections noch keine Treffer angezeigt werden, ist das im Prüfmodus nicht automatisch ein Fehler. Es bedeutet oft nur, dass auf dem Gerät noch kein passendes Ereignis ausgelöst wurde.

Mit wenigen Schritten kannst du in Intune eine einfache Windows-Firewall-Richtlinie erstellen, erste ASR-Regeln im Prüfmodus ausrollen und anschließend den Status in Intune kontrollieren. Für den Einstieg reicht es völlig aus, mit einer kleinen Anzahl von Regeln zu arbeiten und diese zuerst im Modus Überwachung zu testen.

So gehst du kontrolliert vor, ohne dein Testgerät sofort mit blockierenden Sicherheitsregeln lahmzulegen. Erst wenn die Zuweisung sauber funktioniert und du die Auswirkungen besser einschätzen kannst, solltest du einzelne Regeln später von Überwachung auf Blockieren umstellen.