BitLocker zentral über Intune einrichten und prüfen

Lass Intune die Arbeit erledigen: Automatische BitLocker-Verschlüsselung für deine Windows-Geräte

Am Ende soll Folgendes erreicht sein:

- das Gerät bekommt die BitLocker-Richtlinie aus Intune

-

BitLocker wird ohne lokale Handarbeit auf dem Laptop aktiviert

-

der Benutzer bleibt Standardbenutzer

-

der Wiederherstellungsschlüssel wird zentral gespeichert

-

du kannst den Verschlüsselungsstatus zentral in Intune prüfen

Voraussetzungen

Bevor du beginnst, sollte Folgendes bereits vorhanden sein:

-

das Gerät ist in Microsoft Intune eingeschrieben

-

das Gerät ist per Autopilot / Microsoft Entra eingebunden

-

das Gerät ist Mitglied der Gerätegruppe

z.B.INTUNE-Autopilot-Devices -

der Benutzer meldet sich mit seinem Firmenkonto an

-

das Gerät ist in Intune sichtbar

Wichtig:

Für BitLocker ist eine Gerätegruppe sinnvoller als eine Benutzergruppe, weil BitLocker eine Geräterichtlinie ist.

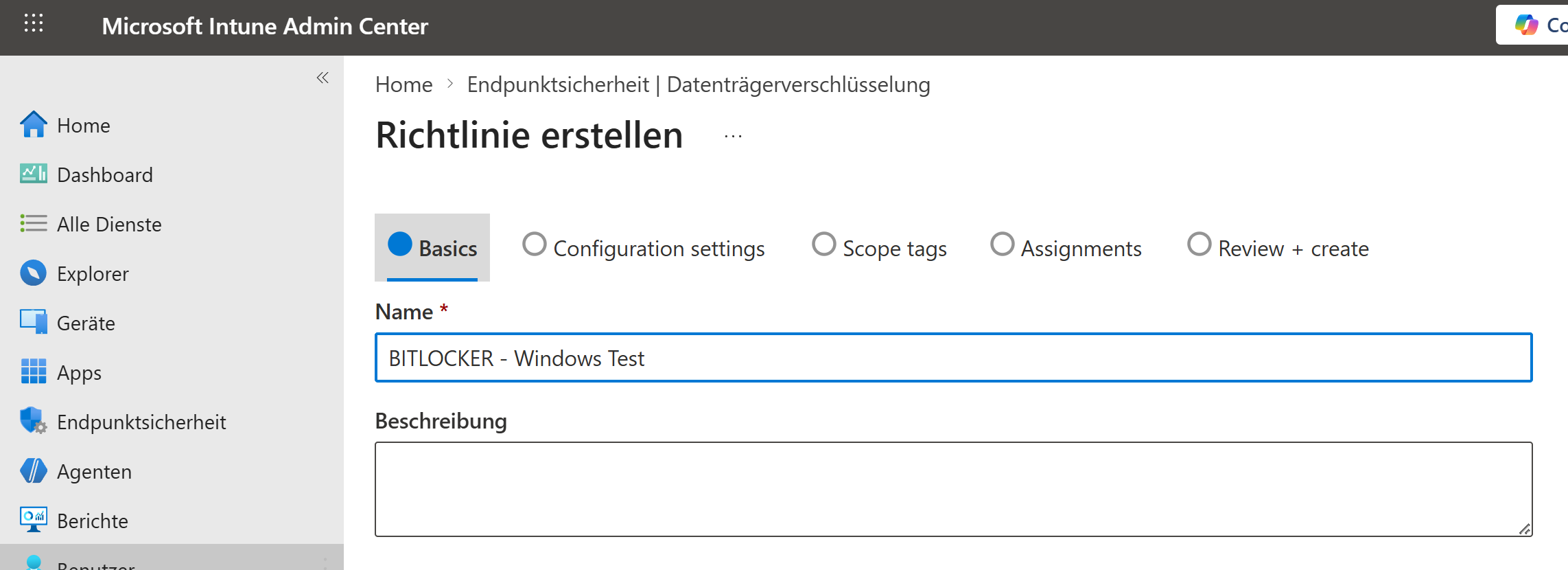

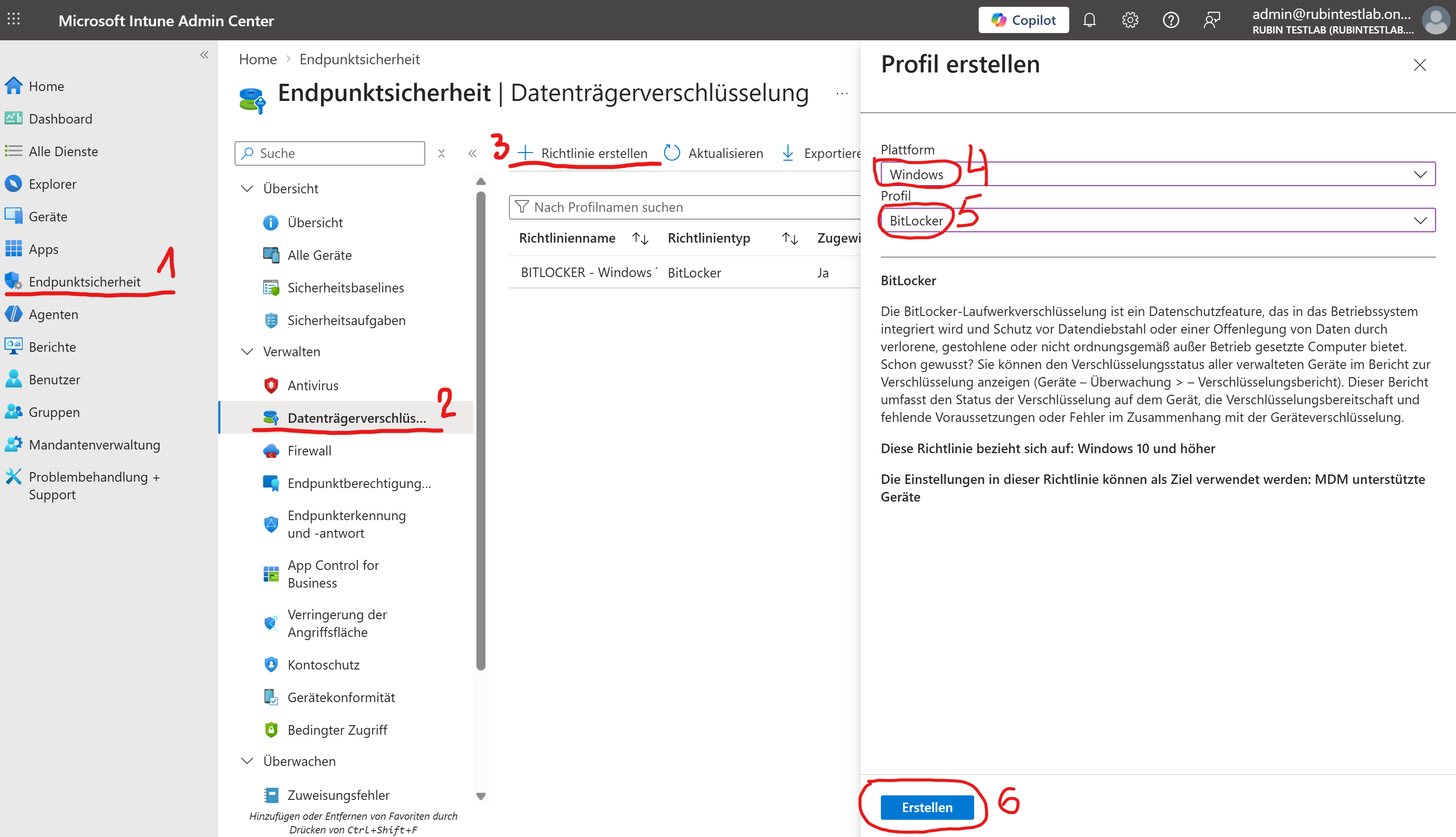

1. Richtlinie für BitLocker erstellen

Gehe im Intune Admin Center zu:

Endpunktsicherheit → Datenträgerverschlüsselung → Richtlinie erstellen

Wähle:

-

Plattform: Windows

-

Profil: BitLocker

Vergib einen Namen, zum Beispiel:

BITLOCKER - Windows Test

2. Grundlegende BitLocker-Einstellungen setzen

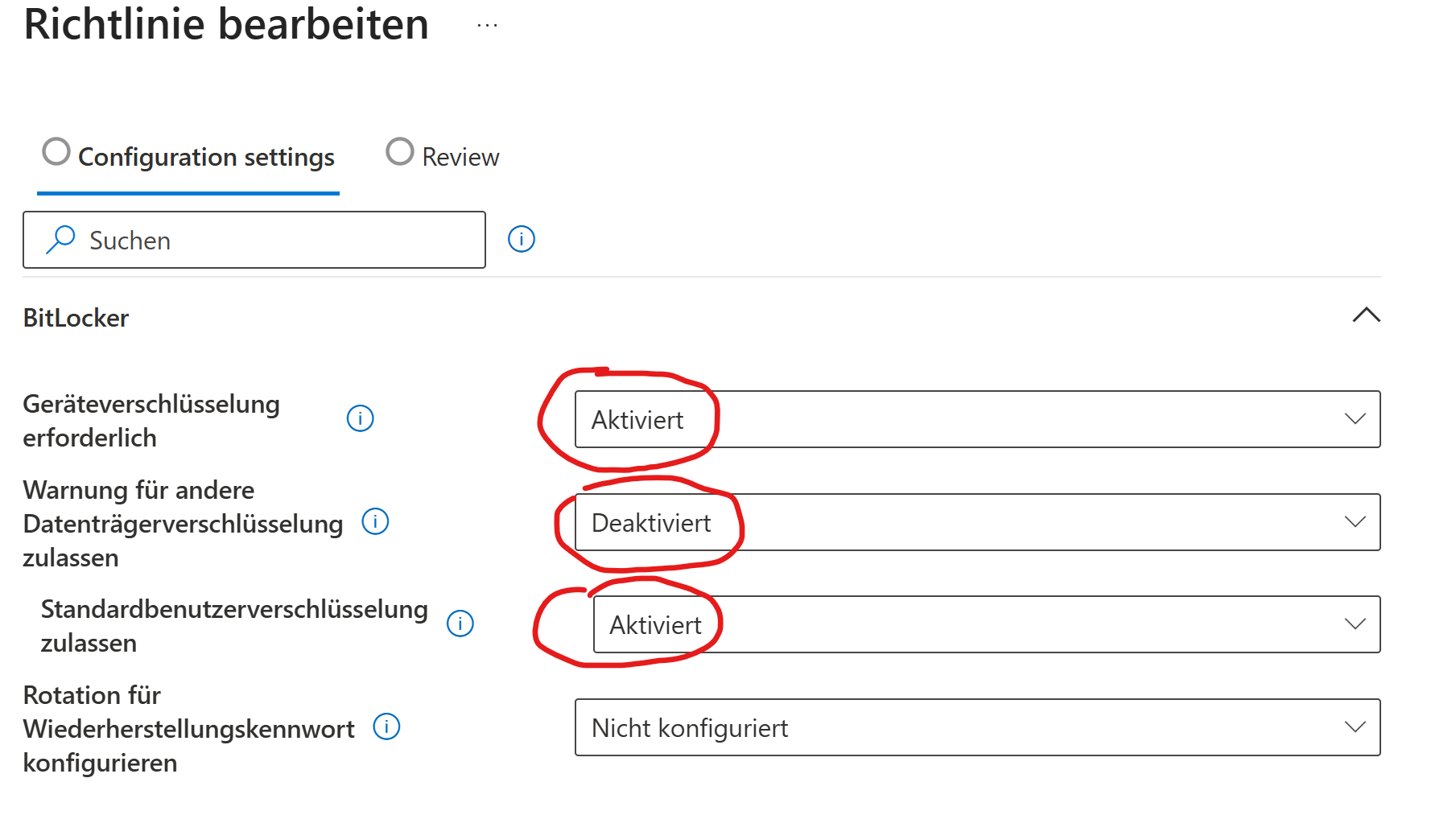

Im Bereich BitLocker setzt du diese Werte:

-

Geräteverschlüsselung erforderlich → Aktiviert

-

Warnung für andere Datenträgerverschlüsselung zulassen → Deaktiviert

-

Standardbenutzerverschlüsselung zulassen → Aktiviert

Damit darf BitLocker auch bei einem normalen Benutzerkonto sauber angewendet werden.

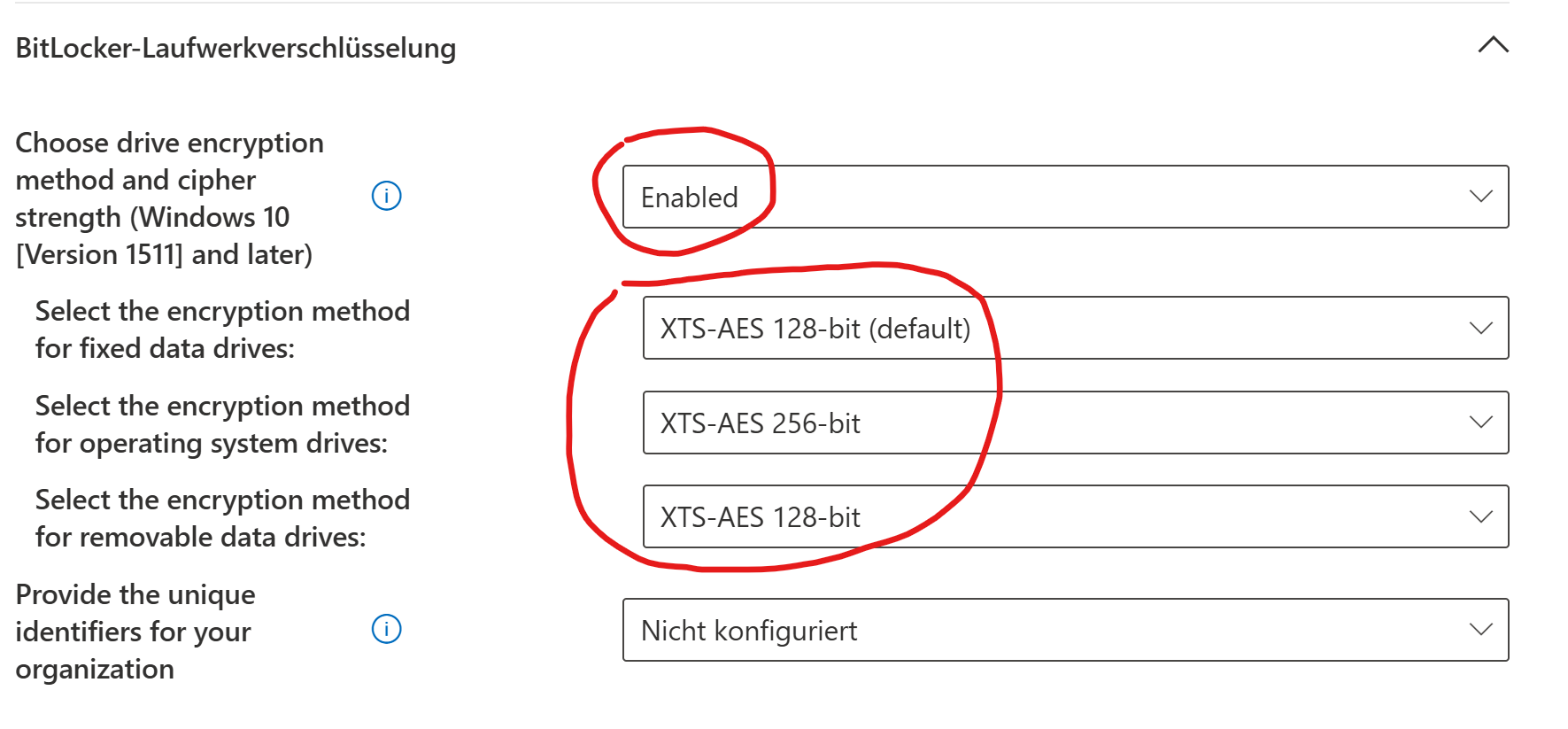

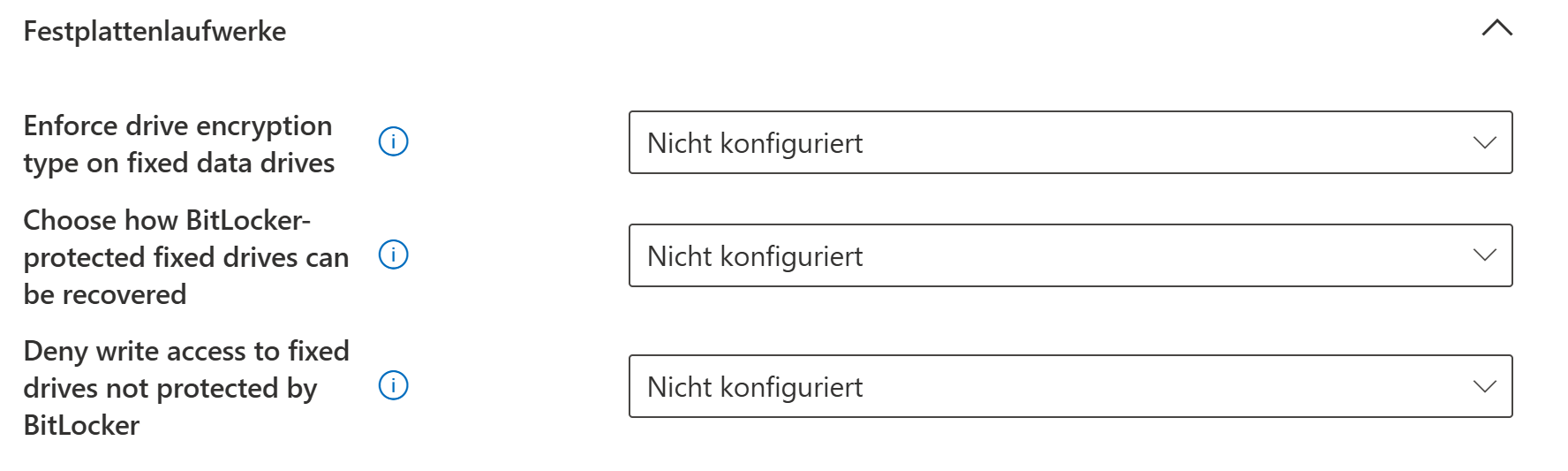

3. Verschlüsselungsmethode festlegen

Im Bereich BitLocker-Laufwerkverschlüsselung aktivierst du die Auswahl der Verschlüsselungsmethode.

Verwende diese Werte:

-

Fixed data drives → XTS-AES 128-bit

-

Operating system drives → XTS-AES 256-bit

-

Removable data drives → XTS-AES 128-bit

Wichtig ist vor allem, dass für das Betriebssystemlaufwerk und für feste Laufwerke nicht versehentlich eine ungeeignete Methode gesetzt wird.

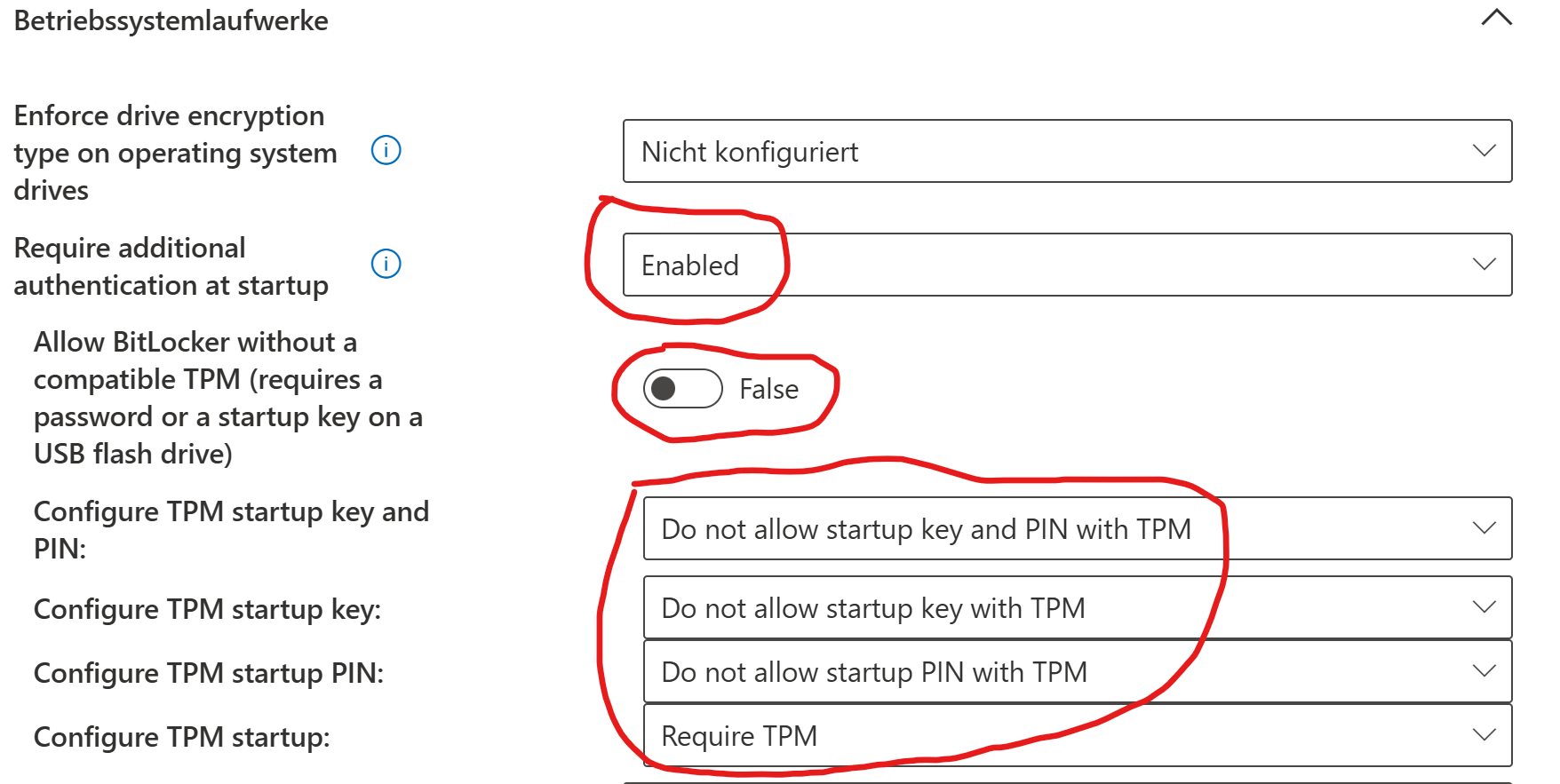

4. TPM-basiertes stilles Setup konfigurieren

Im Bereich Betriebssystemlaufwerke setzt du die Startauthentifizierung so, dass BitLocker ohne PIN-Eingabe und ohne USB-Schlüssel arbeiten kann.

Setze:

-

Require additional authentication at startup → Enabled

-

Allow BitLocker without a compatible TPM → False

-

Configure TPM startup key and PIN → Do not allow startup key and PIN with TPM

-

Configure TPM startup key → Do not allow startup key with TPM

-

Configure TPM startup PIN → Do not allow startup PIN with TPM

-

Configure TPM startup → Require TPM

Damit nutzt das Gerät das TPM des Laptops und der Benutzer muss beim Start nichts zusätzlich eingeben.

5. Wiederherstellungsoptionen festlegen

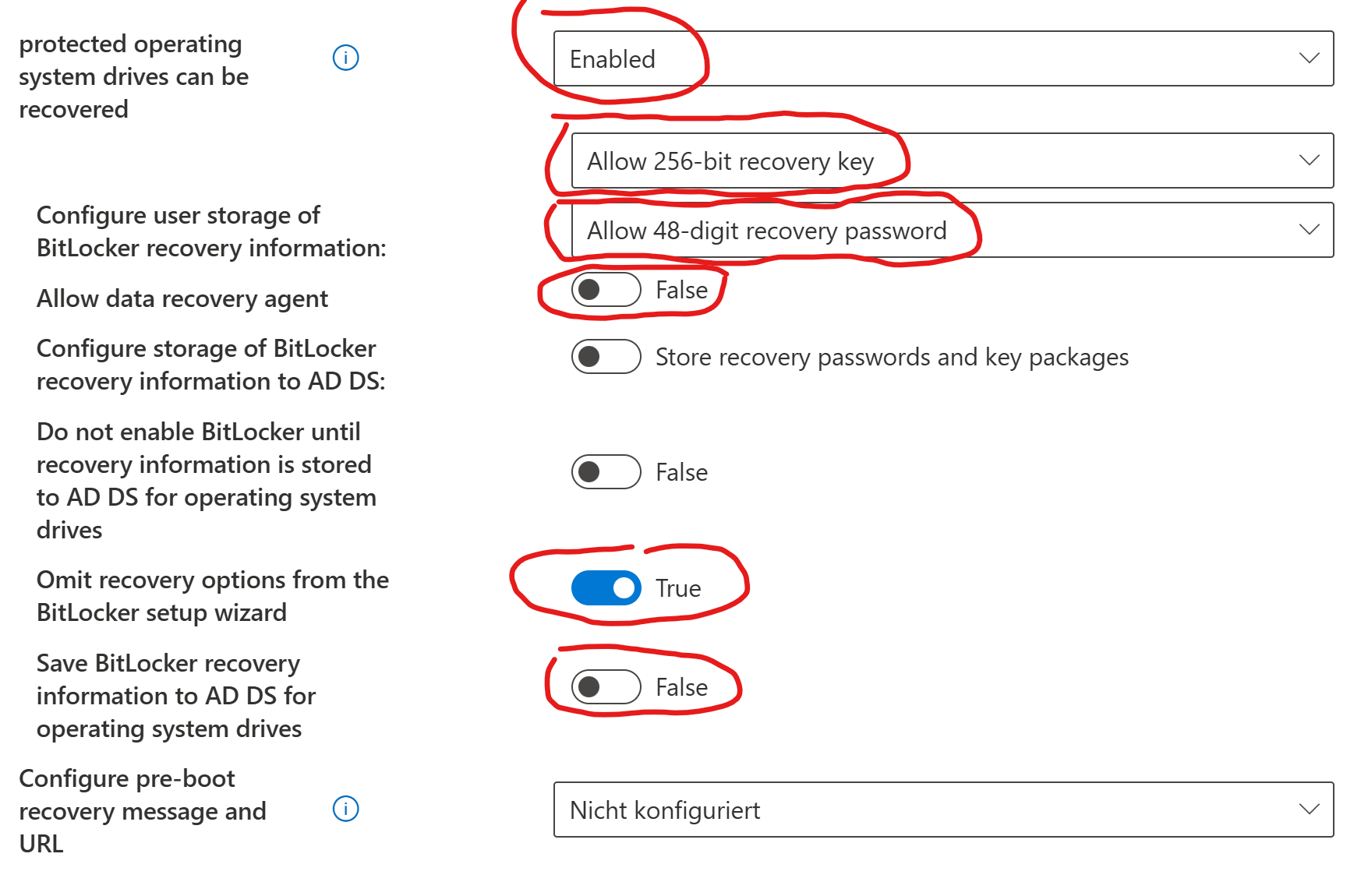

Im Bereich Choose how BitLocker-protected operating system drives can be recovered setzt du die Wiederherstellung so, dass BitLocker sauber verwaltet werden kann.

Verwende:

-

Enabled

-

Allow 256-bit recovery key

-

Configure user storage of BitLocker recovery information → Allow 48-digit recovery password

-

Allow data recovery agent → False

-

Omit recovery options from the BitLocker setup wizard → True

-

Save BitLocker recovery information to AD DS for operating system drives → False

Wichtig:

In deinem Cloud-/Intune-/Autopilot-Setup soll der Schlüssel nicht in lokales AD DS geschrieben werden.

6. Bereichstags unverändert lassen

Im Schritt Scope tags kannst du den Standardwert so lassen:

- Standard

Danach gehst du einfach weiter.

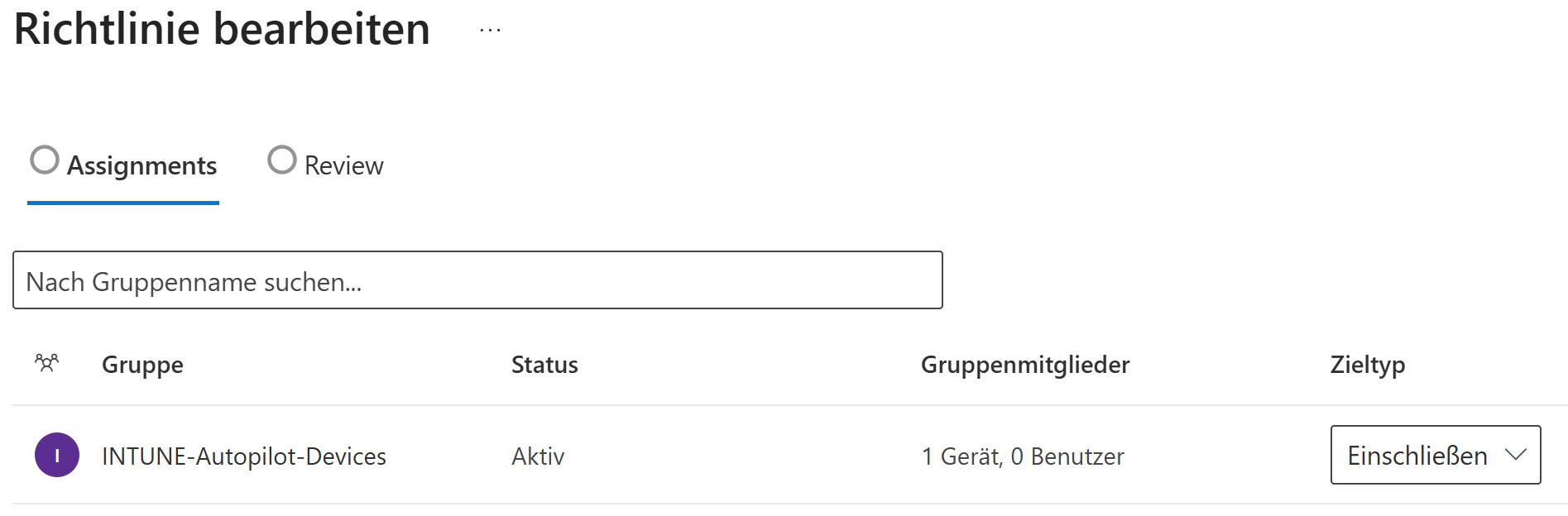

7. Richtlinie der richtigen Gruppe zuweisen

Im Schritt Assignments / Zuweisungen wählst du die Gerätegruppe:

INTUNE-Autopilot-Devices

8. Richtlinie erstellen

Im Schritt Review + create prüfst du die Einstellungen und klickst auf:

Erstellen

Danach ist die BitLocker-Richtlinie in Intune gespeichert und dem Gerät zugewiesen.

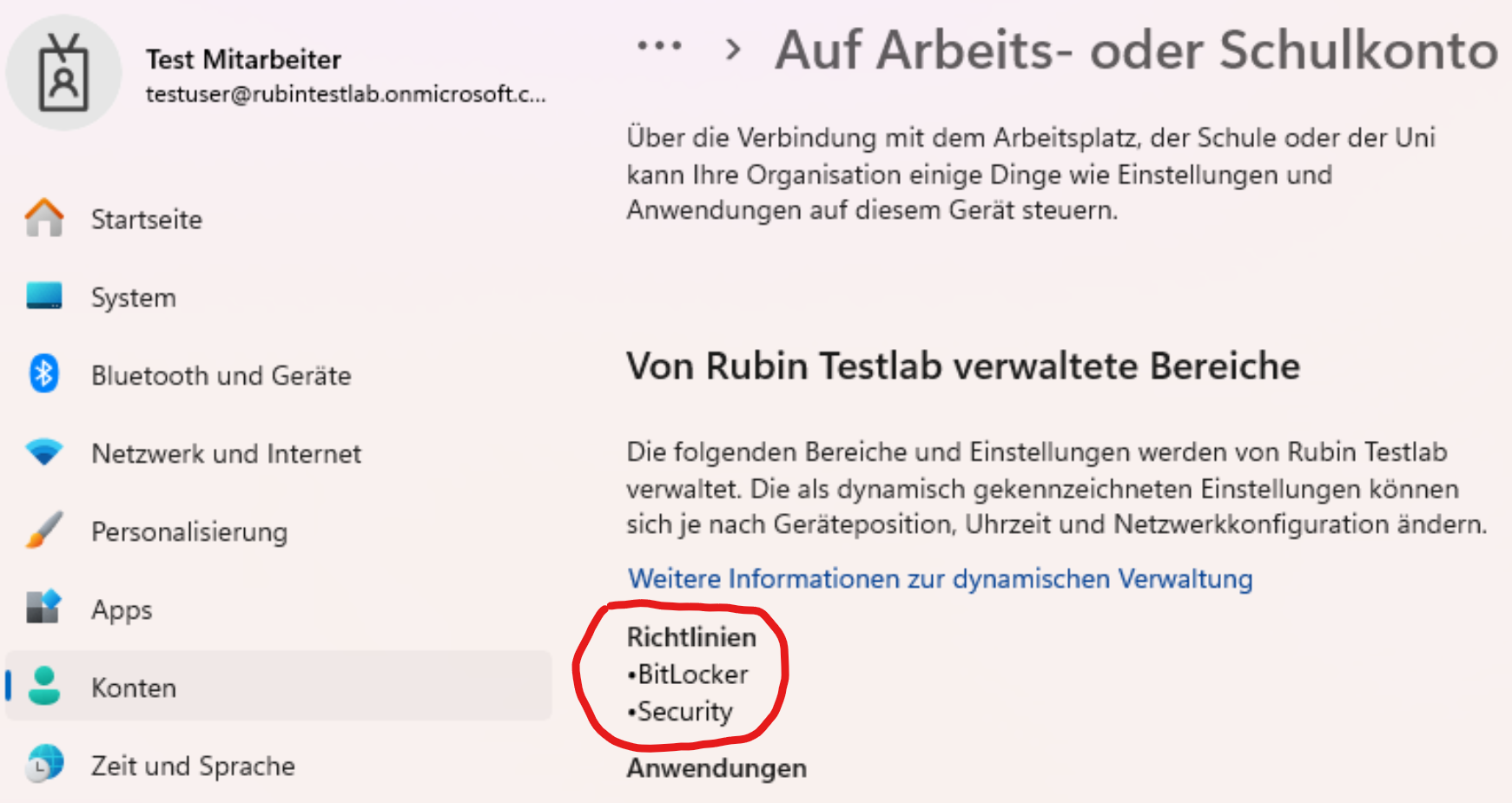

9. Richtlinie wird vom Laptop automatisch übernommen

Sobald du die BitLocker-Richtlinie in Intune erstellt und der richtigen Gerätegruppe zugewiesen hast, übernimmt der Laptop die Einstellungen über die bestehende Unternehmensverwaltung.

Dafür musst du dich nicht lokal als Administrator am Laptop anmelden und auch keine BitLocker-Einstellungen manuell auf dem Gerät öffnen oder setzen.

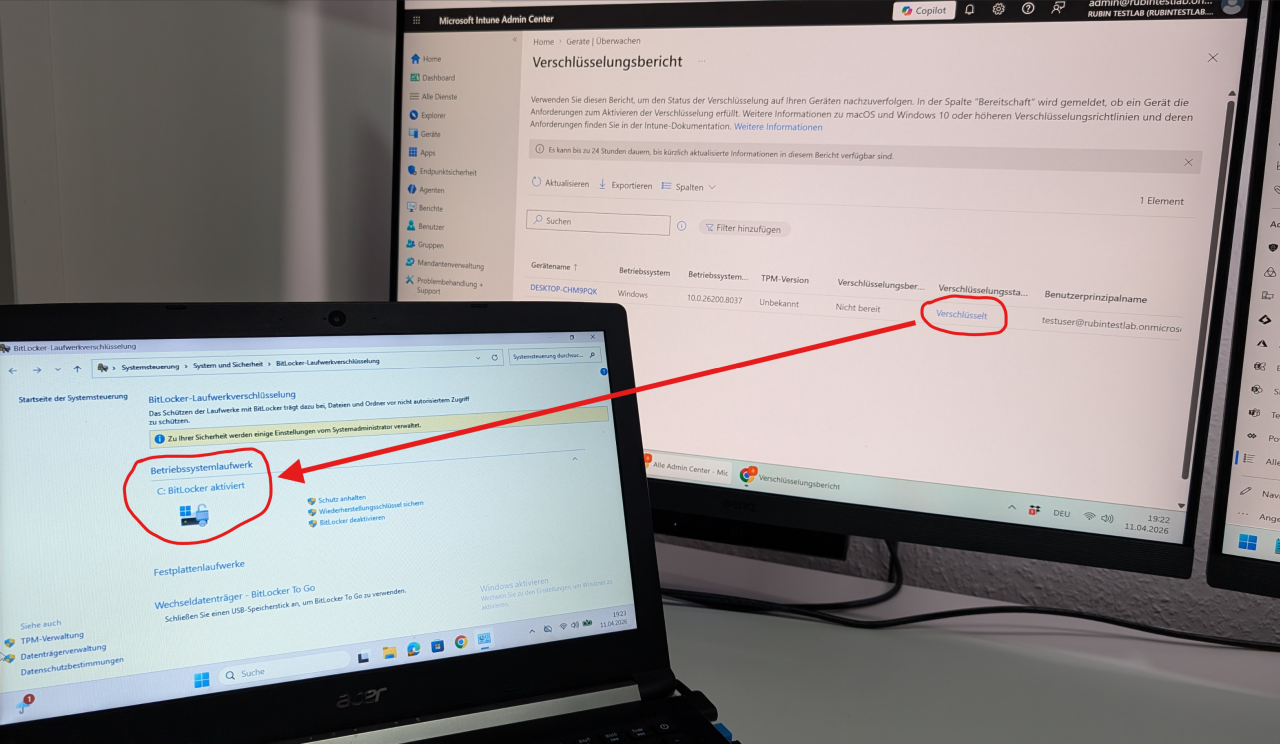

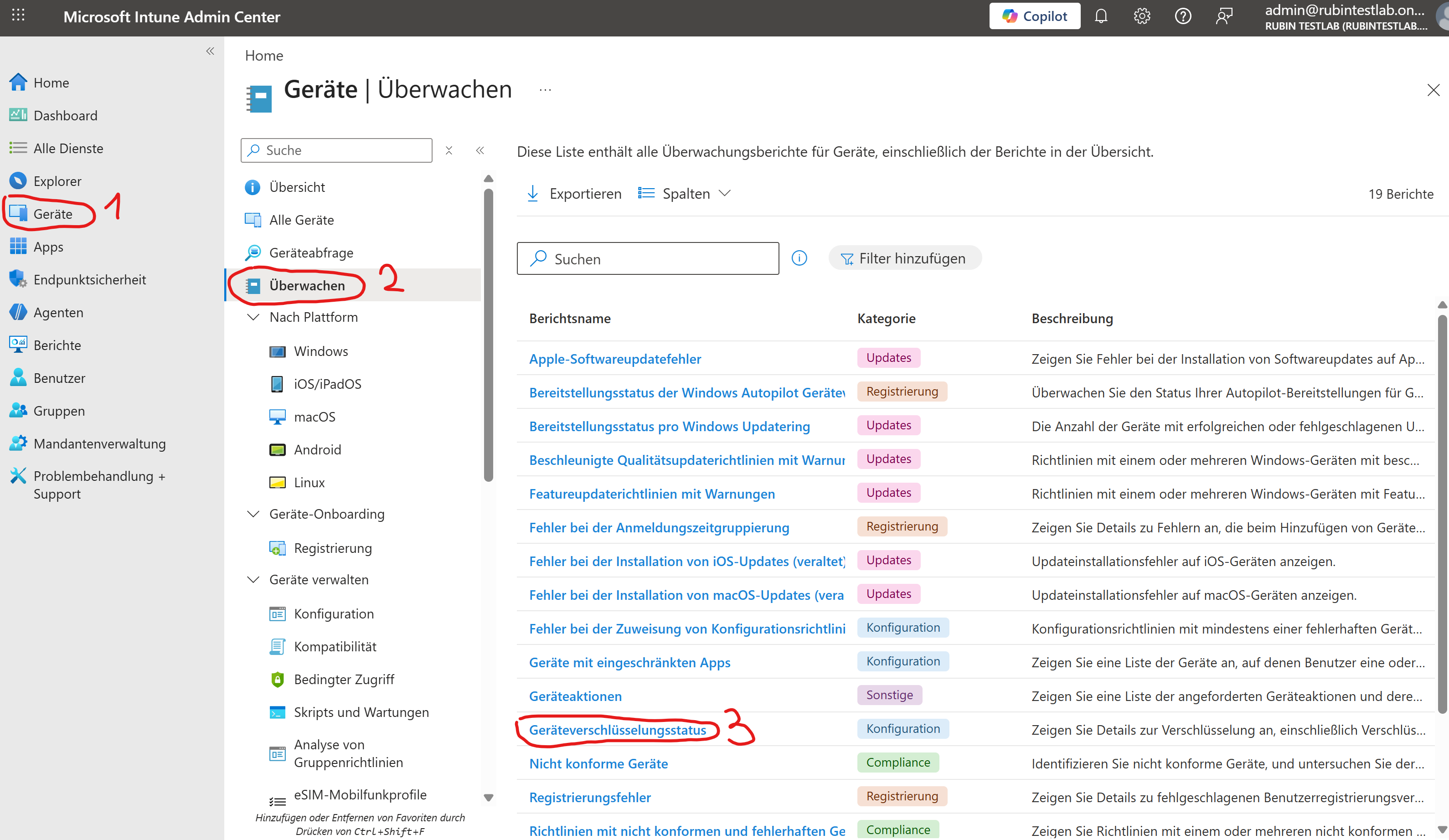

10. Zentral prüfen, ob BitLocker aktiv ist

Im Intune Admin Center gehst du zu:

Geräte → Überwachen → Geräteverschlüsselungsstatus

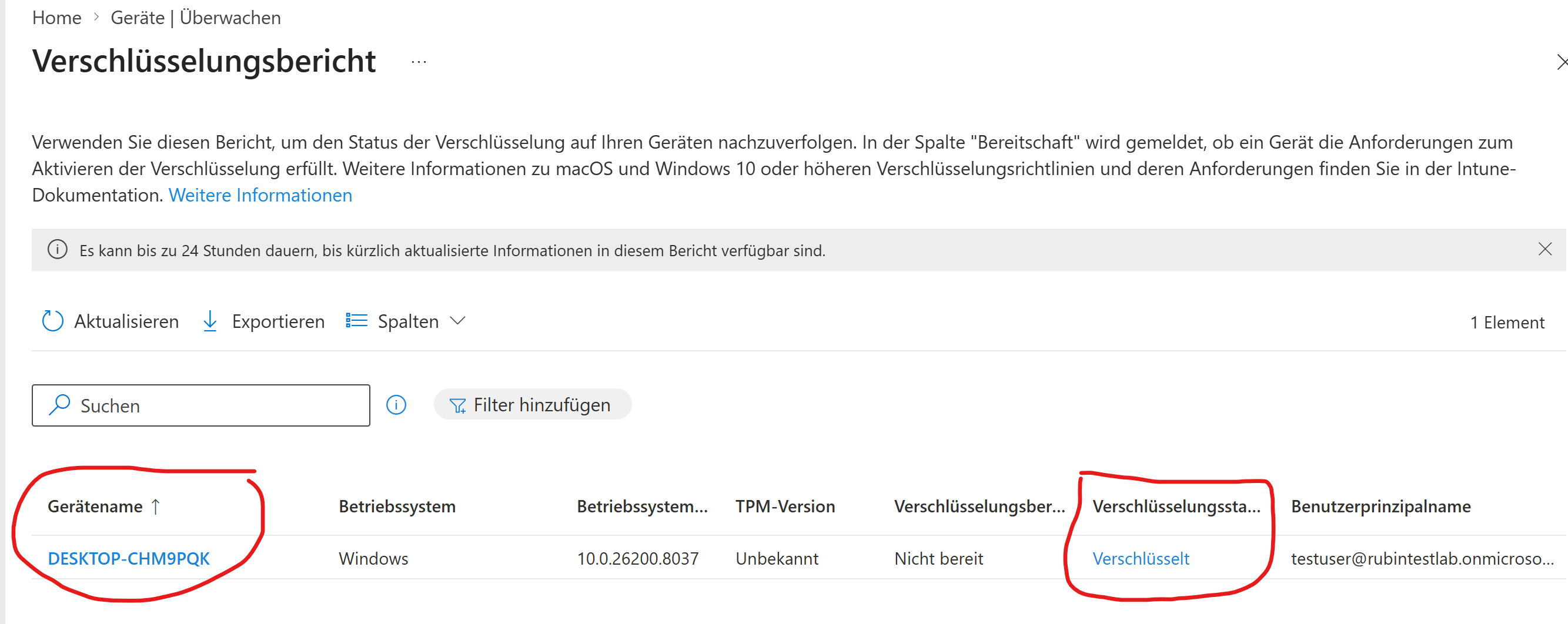

Dort suchst du dein Gerät, zum Beispiel:

DESKTOP-CHM9PQK

Wichtige Spalten sind:

-

Gerätename

-

TPM-Version

-

Verschlüsselungsbereitschaft

-

Verschlüsselungsstatus

Der entscheidende Wert ist:

- Verschlüsselungsstatus = Verschlüsselt

Das bedeutet:

BitLocker ist auf dem Gerät aktiv.

Wenn andere Felder wie TPM-Version = Unbekannt oder Verschlüsselungsbereitschaft = Nicht bereit noch nicht sauber aussehen, ist der wichtigste Nachweis trotzdem der tatsächliche Verschlüsselungsstatus.

Oben im Bericht kann außerdem stehen, dass neue Daten erst verzögert sichtbar werden. Microsoft wäre nicht Microsoft, wenn ein Statusbericht nicht noch einen zweiten Status bräuchte.

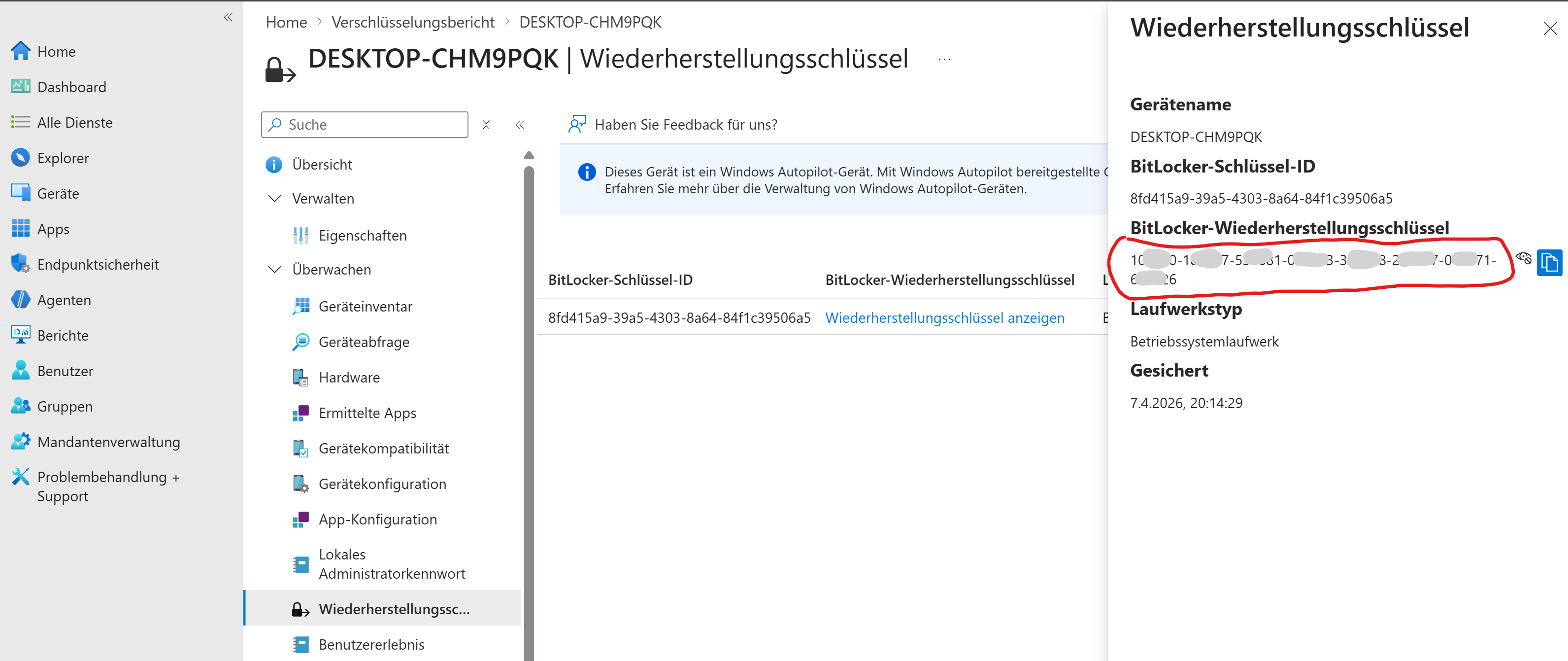

11. Wiederherstellungsschlüssel prüfen

Öffne das Gerät in Intune und klicke links auf:

Wiederherstellungsschlüssel

Dort solltest du den 48-stelligen BitLocker-Wiederherstellungsschlüssel sehen.

12. Ergebnis

Nach der erfolgreichen Einrichtung gilt:

-

das Gerät hat die BitLocker-Richtlinie aus Intune erhalten

-

BitLocker wurde zentral aktiviert

-

der Laptop ist verschlüsselt

-

der Benutzer bleibt Standardbenutzer

-

der Wiederherstellungsschlüssel ist zentral abrufbar

-

du kannst den Status im Verschlüsselungsbericht kontrollieren

Fazit

Mit diesem Aufbau richtest du BitLocker zentral und sauber über Intune ein, ohne den Laptop manuell vor Ort konfigurieren zu müssen.

Das ist genau der Firmenweg, den du für moderne, verwaltete Windows-Geräte brauchst:

-

zentrale Richtlinie

-

automatische Anwendung

-

Benutzer bleibt Standardbenutzer

-

Verschlüsselung ist zentral überprüfbar